リモートデスクトップから侵入する「.lock」「.1btc」拡張子のLockCryptランサムウェア@厚木市ウイルス駆除 [ウイルス駆除]

リモートデスクトップから侵入する「.lock」「.1btc」拡張子のLockCryptランサムウェア

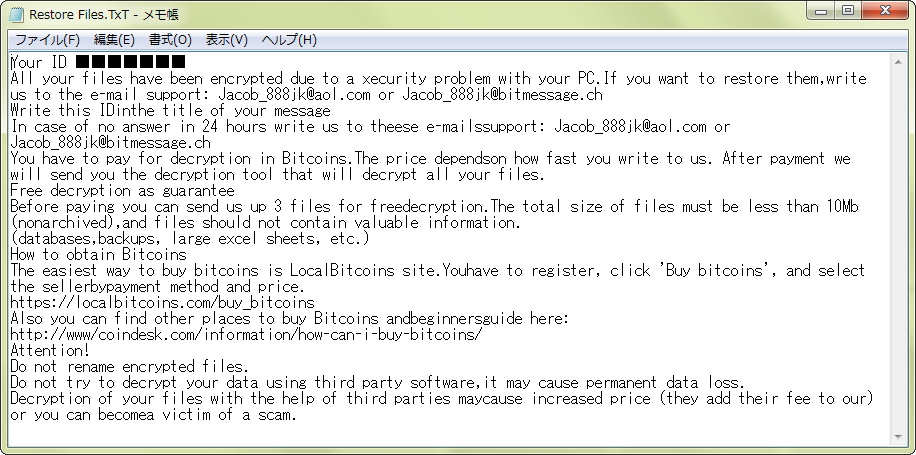

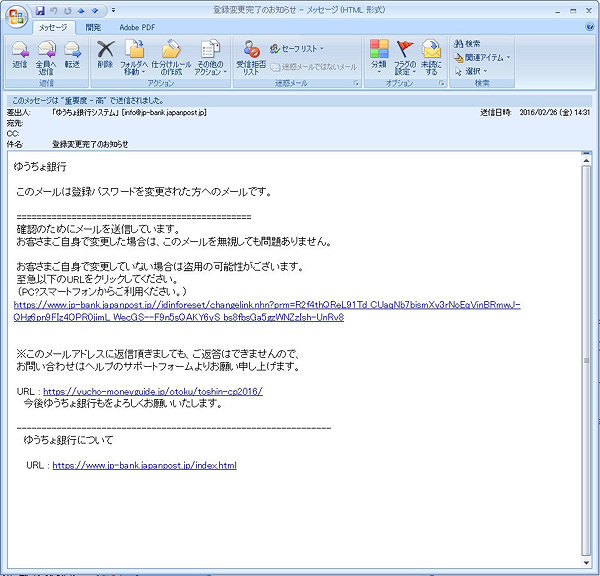

身代金要求ファイル(Restore Files.TxT)

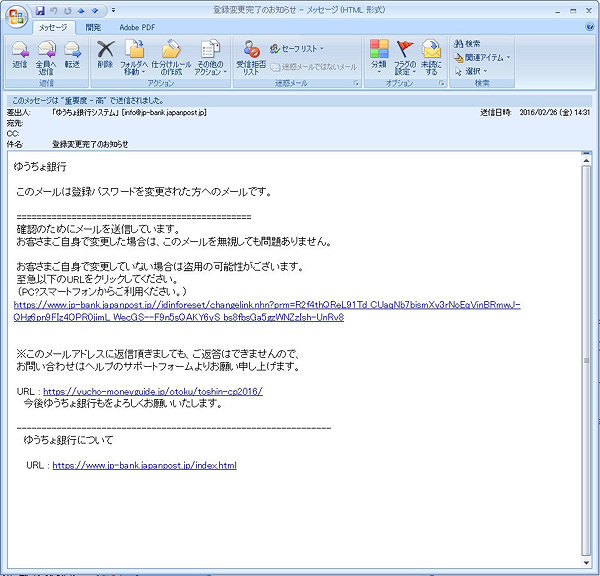

LockCryptランサムウェアは、2017年12月米国で感染確認されてから拡張子を「.1btc」から「.lock」に変化させながら感染拡大をしています。

リモートデスクトップから侵入して感染させるタイプです。他のランサムウェア同様にサーバー感染が主流のランサムウェアです。

いままでと同様にビットコインを要求していますが、自動応答のシステムではなく、犯人側への連絡を求めています。

当社では、ふたつの解決策を持っています。ひとつは暗号化されたファイルを元に戻す復号サービス。

もうひとつは、ランサムウェアの破壊活動に対応したデータ復旧サービスを行っています。

ランサムウェア対応データ復旧サービスは安価に設定していますので小規模事業所、個人様にもご利用していただけるようにしています。

どのようなケースであってもデータを戻す復号サービスをしています。お困りの方はご連絡下さい。

ホームページはこちらです。

ホームページはこちらです。-------------------------------------------

ランサムウェア駆除技術者ブログを当社サイト内に作りました。宜しければご覧下さい。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

訪問対象地域は、東京都多摩地区(町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区 横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区 横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町 川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市の各地区をサポートしています。

その他の地域のお客様はこちらです。

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

企業または個人様を対象としたパソコンサポートを行なっています。

暗号化を戻す復号とウイルス駆除@横浜市西区 [ウイルス駆除]

横浜市西区(浜松町、横浜駅、平沼橋、西横浜、高島町、戸部、霞ケ丘、老松町、浅間台、伊勢町、北軽井沢、久保町、赤門町、北幸、御所山町、東ケ丘、楠町、境之谷、浅間町、高島、中央、岡野、桜木町、戸部本町、西平沼町、西前町、東久保町、紅葉ケ丘、元久保町、みなとみらい、南軽井沢、緑町、藤棚町、戸部町、西戸部町、花咲町、平沼、南幸、南浅間町、宮崎町、宮ケ谷、みなとみらいクイーンズタワー、桜木町)

各地区の暗号化を戻す復号とウイルス駆除をしています。

ホームページはこちらです。

暗号化を戻す復号とウイルス駆除@横浜市神奈川区

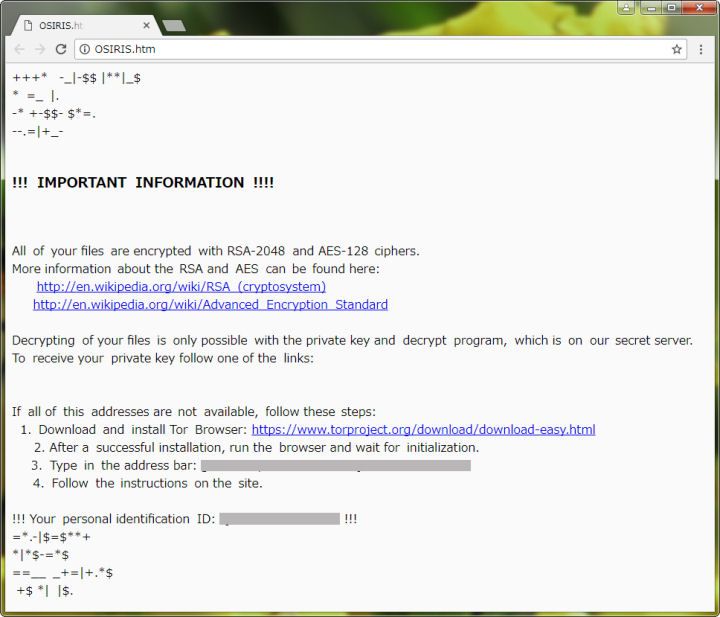

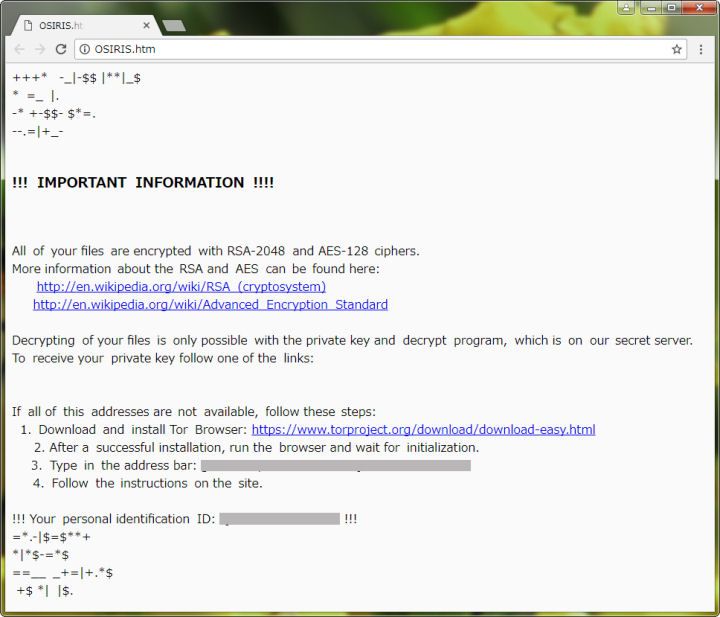

昨年、猛威をふるったLocky系統のランサムウェアである。「.osiris」拡張子ランサムウェアの感染が止まりません。

昨年末に犯人グループ逮捕のニュースが流れて、終息したかと思われていたOSIRISランサムウェアですが、感染が止まりません。

急拡大している訳ではありませんが、じみに駆除とデータを戻す復号依頼が続いています。

昨年の流行したOSIRISランサムウェアは、大手各社の対応がなされました。しかし、セキュリティ対策ソフトがインストールされているにもかかわらず、反応もせずにセキュリティ対策ソフトが機能停止状態になっていました。(あえてその名前は書きませんが)

身代金要求サイトを見ると以前の状態が受け継がれていました。

ご相談される方が続いています。どこのようなケースであってもデータを戻す復号サービスをしています。お困りの方はご連絡下さい。

-------------------------------------------

ランサムウェア駆除技術者ブログを当社サイト内に作りました。宜しければご覧下さい。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

東京都多摩地区(町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区

横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区

横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町

川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

の各地区をサポートしています。

その他の地域のお客様はこちらです。

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

企業または個人様を対象としたサービスを行なっています。

各地区の暗号化を戻す復号とウイルス駆除をしています。

ホームページはこちらです。

暗号化を戻す復号とウイルス駆除@横浜市神奈川区

昨年、猛威をふるったLocky系統のランサムウェアである。「.osiris」拡張子ランサムウェアの感染が止まりません。

昨年末に犯人グループ逮捕のニュースが流れて、終息したかと思われていたOSIRISランサムウェアですが、感染が止まりません。

急拡大している訳ではありませんが、じみに駆除とデータを戻す復号依頼が続いています。

昨年の流行したOSIRISランサムウェアは、大手各社の対応がなされました。しかし、セキュリティ対策ソフトがインストールされているにもかかわらず、反応もせずにセキュリティ対策ソフトが機能停止状態になっていました。(あえてその名前は書きませんが)

身代金要求サイトを見ると以前の状態が受け継がれていました。

ご相談される方が続いています。どこのようなケースであってもデータを戻す復号サービスをしています。お困りの方はご連絡下さい。

-------------------------------------------

ランサムウェア駆除技術者ブログを当社サイト内に作りました。宜しければご覧下さい。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

東京都多摩地区(町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区

横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区

横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町

川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

の各地区をサポートしています。

その他の地域のお客様はこちらです。

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

企業または個人様を対象としたサービスを行なっています。

ランサムウェア「thor」に感染するとどうなる。復号とウイルス駆除@横浜市緑区 [ウイルス駆除]

ランサムウェア「thor」に感染するとどうなる。復号とウイルス駆除@横浜市緑区

横浜市緑区(白山、新治町、東本郷町、西八朔町、東本郷、十日市場町、長津田町、鴨居、中山、十日市場、長津田、霧が丘、宮ノ下、青砥町、寺山町、竹山、長津田みなみ台、上山、中山町、鴨居町、森の台、三保町、いぶき野、小山町、台村町、北八朔町)

の各地区をサポートしています。

ホームページはこちらです。

ランサムウェア「thor」に感染するとどうなる。復号とウイルス駆除

ランサムウェア「thor」は、「_WHAT_is.bmp」「_WHAT_is.html」「_30_WHAT_is.html」「_60_WHAT_is.html」といった身代金要求ファイルを残していきます。bmpファイルはデスクトップの壁紙として表示されます。身代金が一定額ではない点がこれまでと違うところです。感染した環境のネットワーク内をハッキングしていきますので、複数のPC、外付けHDD、NASにあるデータを暗号化していきます。暗号化したデバイス情報は、ランサムウェアのC&Cサーバーに送られている節があります。他のサイトで解説されているデータ復旧方法では、よほどの初期感染で気がつかないかぎりは使用してもほぼデータは出ません。データリカバリのソフトを販売したいが為の広告のようです。また駆除ツールについても同様です。また、身代金を支払って復号したとしても犯罪者グループからのコントロール下にあることに注意をしたいです。駆除、復号化を行っています。

今までのブログでの説明は下記の通りです。

「thor」ランサムウェアと同様に「shit」ランサムウェアも「locky」、「zepto」、「odin」の後継となります。感染経路はメールに添付文書がつけられて送られます。最近では「写真」や「注文書」など開けてみたくなるようなタイトルがつけられているので、本当に自分の知っている相手からのメールなのか注意が必要です。

ランサムウェア「locky」、「zepto」、「odin」の後継となる「thor」が感染拡大しています。感染経路は同様にメールの添付文書にZIPファイルをつけて解凍するとその中のVBSが動作する事で感染します。ビットコイン価格が高騰しているので実質的な身代金が高くなっています。

今年日本に進出をしたエンタテイメント・プラットホームのSteamサービスにて、遠隔操作型のトロイの木馬が拡散しているとの報道がありました。その中でHaydaddictと名乗るReddit(米国内のSNS、米国版2チャンネルともいわれる)サービスアカウントを使ってマルウェアを拡散しているのが発見されました。手法はpost内に怪しいビデオを見る為のスパムリンクを貼るというものです。そのリンク先ではFlash Playerのアップデートを偽装して感染させられます。因みに、Steamサービスは今年日本でサービスを開始し始めています。

CERBER3の後継かと思われるランサムウェア「Princess Locker」は主にヨーロッパで感染を広げています。特徴としては他のランサムウェアに比べて身代金が高いことです。最初は、3BTCですが、放っておくと6BTCになります。BTCとはビットコインのことで本日現在62600円/BTC程度で取引されています。

身代金の要求は、「!_HOW_TO_RESTORE_ [No] .TXT」と「!_HOW_TO_RESTORE_ [No] .html」に記載されています。その支払いサイトはランサムウェア「CEBER」シリーズと同じような言語選択画面があります。CERBERとの違いは韓国がその感染対象になったようです。まだ、感染規模はまだ小さいとの事ですが、今後の拡大が予想されます。

「Locky」の第4世代となる「Zepto」の後継ランサムウェア「Odin」が感染をし始めました。

初代「Locky」は今年の2月から3月にかけて感染拡大し、第2世代「Locky」は4から5月にかけて感染拡大しました。第3世代の「Zepto」は国内では6月下旬に感染し始め7月に一度ピークをつけるも8月9月と感染被害者が続いていました。その第4世代として「Odin」が9月下旬から感染確認されています。感染経路は、今までと同様でメールの添付文書を開くことによって感染することが確認されました。添付文書を開くと実例として「rundll32.exe c:\User\user\Appdata\Local\Temp\bxquHOPOC2.dll,qwert」が実行されます。身代金ファイルも変更され、「_HOWDO_text.html」「_HOWDO_text.bmp」「_ [No]_HOWDO_text.html」が作られます。

ドナルド・トランプランサムウェアの拡張子は「.ENCRYPTED」

ドナルド・トランプランサムウェアは現時点では開発中で本格的な配布がまだ始まっていないとの報道がありました。暗号化はファイル名をbase64エンコードファイル名にします。AESを使用してファイルを暗号化して拡張子を「.ENCRYPTED」にします。

「FANTOM」は暗号化している間は、全画面を使ってWindows Updateの偽装をします。Ctrl+F4によってウインドウを閉じることはできますが、暗号化の処理は続きます。暗号化を止めるには駆除が必要です。

ランサムウェア「FANTOM」の亜種について新しい機能追加の報告がありました。ネットワーク共有の列挙とその暗号化、デスクトップの身代金の壁紙がランダムピクセルになっています。また、一般的なランサムウェアはC&Cサーバーと通信することにより個人ID・ユニークなAES暗号化キーが作成されますが、オフラインにて暗号化が行われます。身代金額が暗号化するファイル名に特定の文字列があるかないかで決定されます。

ランサムウェア「Cerber2」が確認されました。

「Cerber」は、2016年3月に発生確認されたました。このソースコードはダークマーケットで取引されており、改良が続けられているランサムウェアです。

感染経路は、メールにワード文書等を添付させてマクロを実行させて、クラウドサービスから感染させます。但し、言語設定がロシア、ウクライナ等の地域の場合には暗号化はされません。

暗号化はAES-256とRSAで行われます。「Cerber2」は拡張子を「.cerber2」としています。内部的にはPacker(仮想マシン/コンテナ向けのイメージ作成ツール)を使用して解析を困難にしています。

ランサムウェアによる暗号化ファイルの復号化が可能な拡張子一覧(2016/8/5)

復号化とは暗号化前の状態にファイルを戻す作業です。

復号化が可能な拡張子は「777、aaa、abc、bloc、breaking_bad、ccc、cerber、crypt、crypt1、crypto、darkness、ecc、encrypted、heisenberg、helpdecrpt@ukr.net、infected、kraken、korrektor、legion、locked、locky、nochance、micro、mp3、oshit、oplata@qq_com、pizda@qq_com、relock@qq_com、RSNSLocked、SecureCrypted、szf、ttt、vscrypt、vvv、xorbat、xorist、xyz、xxx、xtbl、ytbl、zzz、変更無し、先頭にLock.」です。

緊急対応が可能です。お困りの方はご相談ください。

起動妨害をするランサムウェア サンタナ(Santana Ransomware)

サンタナ(Santana Ransomware)は、File Crypter(オープンソース)を使用してデータファイルを暗号化します。その後、Windowsが起動・ログインできないようにbootlockerをしかけます。

ファイル名は、身代金の連絡先であるメールアカウントが付加されて「abc.png」ならば「Gricakova@techemail.com_abc.png」のように加工されます。起動修復をしたとしてもファイルの暗号化が残ります。

バートランサムウェア(Bart Ransomware)

パスワード付きのZIPファイルにデータファイルを入れていきます。ZIP内はAES暗号化技術によって保護されているので、いままでのランサムウェア同様の暗号化技術といえます。

しかし、C&Cサーバーと通信しない為に、オフラインのPC上でも暗号化できる事が大きく違う点です。感染経路は今までと同様でメールにZIPファイルを添付させて、開けるとJavaScriptが展開実行される仕組みです。特徴的な事はPCの言語がロシア語ベラルーシまたはウクライナであれば暗号化されません。

ランサムウェア Locky に新暗号化「.zept」が追加されました。

ランサムウェアLockyは、今まではファイル名をランダムな16進数に変えて「.locky」の拡張子を追加していましたが、「.zepto」を拡張子としてつけるバージョンが現れました。日本国内で感染拡大しているようで問い合わせが急増しています。感染経路はメールの添付されたZIPファイルを開くことによりますが、個別企業名宛にくるので開けてしまうようです。

ランサムウェア Mircop

Mircopはファイル名の先頭に「Lock.」という名前を追加して暗号化します。感染経路はメールの添付ファイル経由で開くとマクロ実行の許可を求めます。また、フリーダウンロードソフトへの埋め込みによる感染経路があります。

BITCOIN要求が48.48BTCと高額です。具体的な支払い方法の説明がなく、BITCOINでの支払いはわかっているだろうというのが特徴的です。

TeslaCrypt3/4、CryptXXXの復号化しています

TeslaCrypt3またはCryptXXX、拡張子を「.crypt」「.crypt1」にして暗号化をするバージョンです。TeslaCrypt4は、ファイル名・拡張子はそのままで暗号化してしまうバージョンです。

TeslaCrypt3・TeslaCrypt4・CryptXXXによる暗号化されたファイルでもその復号化をしています。

Android版スマートフォンを対象としたランサムウェア「Flocker」の感染拡大

「Flocker」は2015年5月から確認されて、多くの亜種が発生して現在に至っています。「MINISTRY OF JUSTICE」(法務省)、「CYBER POLICE」を名乗り罰金として iTunes ギフトカードを要求してきます。

感染すると写真を撮影されてしまい、端末情報、電話番号、連絡先、現在位置等の情報が送信されてしまいます。感染経路はSMSのメッセージやリンク、メール受信時、Movieや音楽の再生時等によります。

このランサムウェアはスマート化デバイスにまで感染しています。現在、当社では対応していません。

「Gomasom」について

今までのランサムウェアの暗号化の対象はデータファイルだけでした。「Gomasom」はプログラムファイル(EXEファイル)までも暗号化してしまいます。ファイル名をxxx.xxx!___prosschiff@gmail.com_.crypt のような形に変えてしまいます。Google Mail ランサムという名前は暗号化ファイル名に由来します。

「MAKTUBLOCKER」について

ファイルを暗号化(AES-256)して身代金要求をするランサムウェアです。メールの添付文書経由での感染が確認されています。身代金要求文書は、_DECRYPT_INFO_??????.htmlの形で保存されます。

特徴はTorブラウザをダウンロードさせて特定サーバーにアクセスさせます。身代金は3日ごとに増額されていきます。15日を過ぎると暗号解除キーは提供しないと書かれています。

今までのランサムウェアの身代金要求期間が72時間のものが多かったのですが、その期間延長をしてきたのが特徴です。あとビットコインの購入方法をご丁寧に記載している点です。

「JIGSAW」について

気持ちの悪い腹話術人形ビリーを表示させて恐喝効果をかもしだし、拡張子「.fun」をつけた暗号化ファイルにしていきます。ここまでならば、今までのランサムウェアと変わりありませんが、タイマーを表示して身代金を払わなければファイルを完全削除すると脅してきます。

JIGSAWの亜種には、「.kkk」「.btc」「.gws」の拡張子を追加するものがあります。もしユーザーが強制終了をした場合には1000本のファイルを削除すると書かれ、72時間以内に身代金を払わないと全てのファイルを削除すると書かれています。ランサムウェアが今後どんどんエスカレートしていく様相を示しています。

「Teslacrypt4.0」について

今までのTeslacryptは、拡張子追加をしていましたがTeslacrypt4.0では拡張子に変化はありません。身代金要求ファイルとして、

RECOVER?????.html RECOVER?????.png RECOVER?????.txt 英数ランダム.exe recover_file.txt

を残していきます。暗号化にはRSA2048を使用しています。

「Coverton」の特徴

ファイルに拡張子「.coverton」「.enigma」「 .czvxce」を付けて暗号化してBitcoinを要求してきます。 「AES-256」「RSA-2048」の暗号化技術を使用していると身代金要求文書には書かれています。

これまでと同様にバックアップ、システム復元、シャドー・ボリューム・コピーを削除してきます。

「PowerWare」の特徴

感染地域は主に米国内です。米国の確定申告者を狙ったランサムウェアです。

感染経路はWord文書が添付されたメールを受信するところからです。Wordのマクロ実行をすると感染します。「locky」と同じ手法です。

暗号化をしたフォルダに「FILES_ENCRYPTED-READ_ME.HTML」を保存していきます。このランサムウェアは、CryptoWall の作成者と同一かと思わせる特徴があります。

「surpriseウイルス」「.surprise file extension encrypt Virus」の特徴

ファイルを暗号化して拡張子を「.surprise」にして身代金要求をしてきます。

IE、Chrome、Safariなどのブラウザで広告表示、ポップアップ表示をさせるように設定を変更します。ユーザーをフィッシングサイトに誘導してマルウェア感染を起こさせます。

「Samsam」の特徴

アメリカにて医療機関を標的にした感染がありました。暗号化はRSA-2048を使用しており、JexBossサーバーの脆弱性を介しての感染拡大をしています。JexBossは共有サーバーGitHub等で無料公開されているソフトです。

当ブログにおいて以前記載しましたが、ランサムウェア「HiddenTear」のソースコードが掲載されていた事でも有名なGitHub共有サーバーです。

ネットワークに接続しているクライアントコンピュータにおいては、サーバーからの遠隔操作にてsamsam.exeを動作させられてしまいます。

「PETYA」の特徴

Windows起動前に赤背景にドクロの文字絵柄が表示され、何かのキーを押すと身代金要求画面が表示されます。

Dropbox経由で身代金要求をしてきます。

感染経路は、求人応募者メールが送られてきます。履歴書をダウンロードするためにDropboxへのURLリンクが記載されているのでクリックすると自動解凍実行ファイルがダウロードされます。

大きな特徴としてハードディスクのMBRを書き換えてきて、ハードディスクそのものを暗号化してしまいます。身代金の要求は今までは支払期限が過ぎると支払う事が出来ませんでしたが、支払い期限後であっても身代金が2倍になるだけで復号プログラムを提供すると記載されている点です。

感染表示されたらすぐに電源を切り、ご依頼いただければ対応可能です。通電時間を長くかけると復旧不能になる恐れがあります。

「Locky」の特徴

ファイル名を英数のランダムな名称に変更して拡張子を「.locky」にしてしまいます。デスクトップの壁紙を身代金要求画像に変えてしまいます。

感染経路はメールに添付されたワード文書内のVBAマクロにより感染を開始します。その過程でマクロの有効化を要求されますが、有効にしなければ感染は進みません。

「CryptoWall 4.0」特徴として

HELP_YOUR_FILES.PNG

HELP_YOUR_FILES.HTML

HELP_YOUR_FILES.TXT

をファイルの暗号化したフォルダごとに作成し、ファイル名はランダムな英数字に置き換えられてしまいます。

暗号化には最新の暗号化技術が使われている為に、元の状態に戻す復号化はできません。

全てのファイルの暗号化を行う為には、それ相当の処理時間がかかります。速いPCもあれば、遅いPCもあるわけで処理の進む時間は様々ですが、これらのファイルを発見したらすぐに電源断またはシャットダウンをしてください。

電源断をした状態で当社をお呼びください。駆除をして、暗号化されていないファイルを救う事ができます。

感染経路は、フリーソフトのダウンロード時についてきたもの、ホームページを見てすぐ感染の経路(Flashplayer,Java)を確認していますが、メールの添付ファイル経由もあると言われています。

「CryptoWall 3.0」では、

HELP_DECRYPT.PNG

HELP_DECRYPT.HTML

HELP_DECRYPT.TXT

が作られます。

感染経路は、4.0と同じです。

「TeslaCrypt」(Microsoft,Symantec)「CrypTesla」(Trendmicro)には複数のバージョンがあります。2015年後半に猛威を振るった拡張子に「.vvv」を追加する「vvvウイルス」、2016年2月から感染拡大している「mp3ウイルス」等があります。

「vvvウイルス」は輸出入を行っている方が、「invoice」「payment」の件名で来たメールの添付ファイルを開く事による感染経路を確認しています。添付ファイルはZIPファイルになっており、中にJavaScriptファイルが隠されていて開くと感染する経路です。

「mp3ウイルス」は、拡張子に「.mp3」を追加します。Teslacryptはメールの添付ファイル経由の感染事例が多かったのですが、日本国内の自動車関連のサイト経由にて感染したとの証言を聞きました。

特徴として「Recovery+○○○○.txt」の形式で、他にも.png .html のファイルにて身代金の払い方のサイトのリンクが記載されています。

いずれのCryptoシリーズであれ、異変に気がついたらすぐに電源断またはシャットダウンをしてください。

通電時間が長ければ救えるファイルはなくなります。

「バックアップファイルは開けるから、まだ大丈夫です。」と言われて当社への依頼を躊躇(ちゅうちょ)された方が、後からあわてふためいて電話をされてくる事が絶ちません。

異変に気がついたら、すぐにご依頼される事が大切です。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

各種キャンペーン中です。(平成28年11月30日まで)

日曜・祝日料金が無料です。預かり納品時の設置料が無料です。

企業または個人様を対象としたパソコンサポートを行なっています。

その他にも、このようなご要望にも対応しています。

復号化サービス、ウイルス駆除、ランサムウェア駆除、マルウェア駆除、アドウェア駆除、スパイウェア駆除、トロイの木馬駆除、架空請求駆除、パソコン修理、データ復旧、ハードディスク修理、データ救出、データ復元、データベース復旧、パソコンサポート、パソコントラブルの解決、動作速度向上、ITサービス、インターネット接続設定、インターネット設定、メール設定、電子入札設定、PCサポート、サーバー設定、リモートWEBサーバー設定、VPN設定、ネットワーク設定をしています。

[パソコンサポート、パソコン修理]

□ パソコンの動作がおかしい

□ パソコンの動作が遅くなった

□ パソコンからおかしな音がする

□ パソコンが起動しない

□ パソコンのデータが消えてしまった

□ パーテーションやドライブが消えてしまった

□ ウイルスに感染した、スパイウェアに感染しているのでは?

□ インターネット接続の設定をしてほしい

□ 新PCへのデータ移設をしてほしい

[ネットワーク、サーバー]

□ 銀行オンラインシステムの設定をしてもらいたい

□ 公共電子入札システムにつながらなくなった

□ 既存のバックアップ回線を含む複数回線からなるVPNネットワークを保守してほしい

□ 社内LANを構築してもらいたい

□ ファイルサーバー、WEBサーバー、データベースサーバー等を設置したい

□ サーバーの保守・メンテナンスをしてほしい

□ ネットワークが不安定なので調べてほしい

□ 社内LANで無線経由のみ印刷ができない

□ ネットワークプリンタへの印字ができるPCとできないPCがある

□ Webサーバーへのアタックがひどいので見てほしい

□ 本支店間を速くて安くて安全なVPNネットワークで結びたい

ご訪問対象地域は、東京都多摩地区(東京都多摩地区町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区 横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区 横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町 川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

小田急線沿線、JR横浜線沿線、京王線、南武線各駅周辺もサポートしています。

その他の地域のお客様はこちらです。

無料相談は、上記の訪問対象地域及び隣接市・区の方に限らせていただいております。

他の地域のお客様につきましては、修理受付のみ行なっております。

横浜市緑区(白山、新治町、東本郷町、西八朔町、東本郷、十日市場町、長津田町、鴨居、中山、十日市場、長津田、霧が丘、宮ノ下、青砥町、寺山町、竹山、長津田みなみ台、上山、中山町、鴨居町、森の台、三保町、いぶき野、小山町、台村町、北八朔町)

の各地区をサポートしています。

ホームページはこちらです。

ランサムウェア「thor」に感染するとどうなる。復号とウイルス駆除

ランサムウェア「thor」は、「_WHAT_is.bmp」「_WHAT_is.html」「_30_WHAT_is.html」「_60_WHAT_is.html」といった身代金要求ファイルを残していきます。bmpファイルはデスクトップの壁紙として表示されます。身代金が一定額ではない点がこれまでと違うところです。感染した環境のネットワーク内をハッキングしていきますので、複数のPC、外付けHDD、NASにあるデータを暗号化していきます。暗号化したデバイス情報は、ランサムウェアのC&Cサーバーに送られている節があります。他のサイトで解説されているデータ復旧方法では、よほどの初期感染で気がつかないかぎりは使用してもほぼデータは出ません。データリカバリのソフトを販売したいが為の広告のようです。また駆除ツールについても同様です。また、身代金を支払って復号したとしても犯罪者グループからのコントロール下にあることに注意をしたいです。駆除、復号化を行っています。

今までのブログでの説明は下記の通りです。

「thor」ランサムウェアと同様に「shit」ランサムウェアも「locky」、「zepto」、「odin」の後継となります。感染経路はメールに添付文書がつけられて送られます。最近では「写真」や「注文書」など開けてみたくなるようなタイトルがつけられているので、本当に自分の知っている相手からのメールなのか注意が必要です。

ランサムウェア「locky」、「zepto」、「odin」の後継となる「thor」が感染拡大しています。感染経路は同様にメールの添付文書にZIPファイルをつけて解凍するとその中のVBSが動作する事で感染します。ビットコイン価格が高騰しているので実質的な身代金が高くなっています。

今年日本に進出をしたエンタテイメント・プラットホームのSteamサービスにて、遠隔操作型のトロイの木馬が拡散しているとの報道がありました。その中でHaydaddictと名乗るReddit(米国内のSNS、米国版2チャンネルともいわれる)サービスアカウントを使ってマルウェアを拡散しているのが発見されました。手法はpost内に怪しいビデオを見る為のスパムリンクを貼るというものです。そのリンク先ではFlash Playerのアップデートを偽装して感染させられます。因みに、Steamサービスは今年日本でサービスを開始し始めています。

CERBER3の後継かと思われるランサムウェア「Princess Locker」は主にヨーロッパで感染を広げています。特徴としては他のランサムウェアに比べて身代金が高いことです。最初は、3BTCですが、放っておくと6BTCになります。BTCとはビットコインのことで本日現在62600円/BTC程度で取引されています。

身代金の要求は、「!_HOW_TO_RESTORE_ [No] .TXT」と「!_HOW_TO_RESTORE_ [No] .html」に記載されています。その支払いサイトはランサムウェア「CEBER」シリーズと同じような言語選択画面があります。CERBERとの違いは韓国がその感染対象になったようです。まだ、感染規模はまだ小さいとの事ですが、今後の拡大が予想されます。

「Locky」の第4世代となる「Zepto」の後継ランサムウェア「Odin」が感染をし始めました。

初代「Locky」は今年の2月から3月にかけて感染拡大し、第2世代「Locky」は4から5月にかけて感染拡大しました。第3世代の「Zepto」は国内では6月下旬に感染し始め7月に一度ピークをつけるも8月9月と感染被害者が続いていました。その第4世代として「Odin」が9月下旬から感染確認されています。感染経路は、今までと同様でメールの添付文書を開くことによって感染することが確認されました。添付文書を開くと実例として「rundll32.exe c:\User\user\Appdata\Local\Temp\bxquHOPOC2.dll,qwert」が実行されます。身代金ファイルも変更され、「_HOWDO_text.html」「_HOWDO_text.bmp」「_ [No]_HOWDO_text.html」が作られます。

ドナルド・トランプランサムウェアの拡張子は「.ENCRYPTED」

ドナルド・トランプランサムウェアは現時点では開発中で本格的な配布がまだ始まっていないとの報道がありました。暗号化はファイル名をbase64エンコードファイル名にします。AESを使用してファイルを暗号化して拡張子を「.ENCRYPTED」にします。

「FANTOM」は暗号化している間は、全画面を使ってWindows Updateの偽装をします。Ctrl+F4によってウインドウを閉じることはできますが、暗号化の処理は続きます。暗号化を止めるには駆除が必要です。

ランサムウェア「FANTOM」の亜種について新しい機能追加の報告がありました。ネットワーク共有の列挙とその暗号化、デスクトップの身代金の壁紙がランダムピクセルになっています。また、一般的なランサムウェアはC&Cサーバーと通信することにより個人ID・ユニークなAES暗号化キーが作成されますが、オフラインにて暗号化が行われます。身代金額が暗号化するファイル名に特定の文字列があるかないかで決定されます。

ランサムウェア「Cerber2」が確認されました。

「Cerber」は、2016年3月に発生確認されたました。このソースコードはダークマーケットで取引されており、改良が続けられているランサムウェアです。

感染経路は、メールにワード文書等を添付させてマクロを実行させて、クラウドサービスから感染させます。但し、言語設定がロシア、ウクライナ等の地域の場合には暗号化はされません。

暗号化はAES-256とRSAで行われます。「Cerber2」は拡張子を「.cerber2」としています。内部的にはPacker(仮想マシン/コンテナ向けのイメージ作成ツール)を使用して解析を困難にしています。

ランサムウェアによる暗号化ファイルの復号化が可能な拡張子一覧(2016/8/5)

復号化とは暗号化前の状態にファイルを戻す作業です。

復号化が可能な拡張子は「777、aaa、abc、bloc、breaking_bad、ccc、cerber、crypt、crypt1、crypto、darkness、ecc、encrypted、heisenberg、helpdecrpt@ukr.net、infected、kraken、korrektor、legion、locked、locky、nochance、micro、mp3、oshit、oplata@qq_com、pizda@qq_com、relock@qq_com、RSNSLocked、SecureCrypted、szf、ttt、vscrypt、vvv、xorbat、xorist、xyz、xxx、xtbl、ytbl、zzz、変更無し、先頭にLock.」です。

緊急対応が可能です。お困りの方はご相談ください。

起動妨害をするランサムウェア サンタナ(Santana Ransomware)

サンタナ(Santana Ransomware)は、File Crypter(オープンソース)を使用してデータファイルを暗号化します。その後、Windowsが起動・ログインできないようにbootlockerをしかけます。

ファイル名は、身代金の連絡先であるメールアカウントが付加されて「abc.png」ならば「Gricakova@techemail.com_abc.png」のように加工されます。起動修復をしたとしてもファイルの暗号化が残ります。

バートランサムウェア(Bart Ransomware)

パスワード付きのZIPファイルにデータファイルを入れていきます。ZIP内はAES暗号化技術によって保護されているので、いままでのランサムウェア同様の暗号化技術といえます。

しかし、C&Cサーバーと通信しない為に、オフラインのPC上でも暗号化できる事が大きく違う点です。感染経路は今までと同様でメールにZIPファイルを添付させて、開けるとJavaScriptが展開実行される仕組みです。特徴的な事はPCの言語がロシア語ベラルーシまたはウクライナであれば暗号化されません。

ランサムウェア Locky に新暗号化「.zept」が追加されました。

ランサムウェアLockyは、今まではファイル名をランダムな16進数に変えて「.locky」の拡張子を追加していましたが、「.zepto」を拡張子としてつけるバージョンが現れました。日本国内で感染拡大しているようで問い合わせが急増しています。感染経路はメールの添付されたZIPファイルを開くことによりますが、個別企業名宛にくるので開けてしまうようです。

ランサムウェア Mircop

Mircopはファイル名の先頭に「Lock.」という名前を追加して暗号化します。感染経路はメールの添付ファイル経由で開くとマクロ実行の許可を求めます。また、フリーダウンロードソフトへの埋め込みによる感染経路があります。

BITCOIN要求が48.48BTCと高額です。具体的な支払い方法の説明がなく、BITCOINでの支払いはわかっているだろうというのが特徴的です。

TeslaCrypt3/4、CryptXXXの復号化しています

TeslaCrypt3またはCryptXXX、拡張子を「.crypt」「.crypt1」にして暗号化をするバージョンです。TeslaCrypt4は、ファイル名・拡張子はそのままで暗号化してしまうバージョンです。

TeslaCrypt3・TeslaCrypt4・CryptXXXによる暗号化されたファイルでもその復号化をしています。

Android版スマートフォンを対象としたランサムウェア「Flocker」の感染拡大

「Flocker」は2015年5月から確認されて、多くの亜種が発生して現在に至っています。「MINISTRY OF JUSTICE」(法務省)、「CYBER POLICE」を名乗り罰金として iTunes ギフトカードを要求してきます。

感染すると写真を撮影されてしまい、端末情報、電話番号、連絡先、現在位置等の情報が送信されてしまいます。感染経路はSMSのメッセージやリンク、メール受信時、Movieや音楽の再生時等によります。

このランサムウェアはスマート化デバイスにまで感染しています。現在、当社では対応していません。

「Gomasom」について

今までのランサムウェアの暗号化の対象はデータファイルだけでした。「Gomasom」はプログラムファイル(EXEファイル)までも暗号化してしまいます。ファイル名をxxx.xxx!___prosschiff@gmail.com_.crypt のような形に変えてしまいます。Google Mail ランサムという名前は暗号化ファイル名に由来します。

「MAKTUBLOCKER」について

ファイルを暗号化(AES-256)して身代金要求をするランサムウェアです。メールの添付文書経由での感染が確認されています。身代金要求文書は、_DECRYPT_INFO_??????.htmlの形で保存されます。

特徴はTorブラウザをダウンロードさせて特定サーバーにアクセスさせます。身代金は3日ごとに増額されていきます。15日を過ぎると暗号解除キーは提供しないと書かれています。

今までのランサムウェアの身代金要求期間が72時間のものが多かったのですが、その期間延長をしてきたのが特徴です。あとビットコインの購入方法をご丁寧に記載している点です。

「JIGSAW」について

気持ちの悪い腹話術人形ビリーを表示させて恐喝効果をかもしだし、拡張子「.fun」をつけた暗号化ファイルにしていきます。ここまでならば、今までのランサムウェアと変わりありませんが、タイマーを表示して身代金を払わなければファイルを完全削除すると脅してきます。

JIGSAWの亜種には、「.kkk」「.btc」「.gws」の拡張子を追加するものがあります。もしユーザーが強制終了をした場合には1000本のファイルを削除すると書かれ、72時間以内に身代金を払わないと全てのファイルを削除すると書かれています。ランサムウェアが今後どんどんエスカレートしていく様相を示しています。

「Teslacrypt4.0」について

今までのTeslacryptは、拡張子追加をしていましたがTeslacrypt4.0では拡張子に変化はありません。身代金要求ファイルとして、

RECOVER?????.html RECOVER?????.png RECOVER?????.txt 英数ランダム.exe recover_file.txt

を残していきます。暗号化にはRSA2048を使用しています。

「Coverton」の特徴

ファイルに拡張子「.coverton」「.enigma」「 .czvxce」を付けて暗号化してBitcoinを要求してきます。 「AES-256」「RSA-2048」の暗号化技術を使用していると身代金要求文書には書かれています。

これまでと同様にバックアップ、システム復元、シャドー・ボリューム・コピーを削除してきます。

「PowerWare」の特徴

感染地域は主に米国内です。米国の確定申告者を狙ったランサムウェアです。

感染経路はWord文書が添付されたメールを受信するところからです。Wordのマクロ実行をすると感染します。「locky」と同じ手法です。

暗号化をしたフォルダに「FILES_ENCRYPTED-READ_ME.HTML」を保存していきます。このランサムウェアは、CryptoWall の作成者と同一かと思わせる特徴があります。

「surpriseウイルス」「.surprise file extension encrypt Virus」の特徴

ファイルを暗号化して拡張子を「.surprise」にして身代金要求をしてきます。

IE、Chrome、Safariなどのブラウザで広告表示、ポップアップ表示をさせるように設定を変更します。ユーザーをフィッシングサイトに誘導してマルウェア感染を起こさせます。

「Samsam」の特徴

アメリカにて医療機関を標的にした感染がありました。暗号化はRSA-2048を使用しており、JexBossサーバーの脆弱性を介しての感染拡大をしています。JexBossは共有サーバーGitHub等で無料公開されているソフトです。

当ブログにおいて以前記載しましたが、ランサムウェア「HiddenTear」のソースコードが掲載されていた事でも有名なGitHub共有サーバーです。

ネットワークに接続しているクライアントコンピュータにおいては、サーバーからの遠隔操作にてsamsam.exeを動作させられてしまいます。

「PETYA」の特徴

Windows起動前に赤背景にドクロの文字絵柄が表示され、何かのキーを押すと身代金要求画面が表示されます。

Dropbox経由で身代金要求をしてきます。

感染経路は、求人応募者メールが送られてきます。履歴書をダウンロードするためにDropboxへのURLリンクが記載されているのでクリックすると自動解凍実行ファイルがダウロードされます。

大きな特徴としてハードディスクのMBRを書き換えてきて、ハードディスクそのものを暗号化してしまいます。身代金の要求は今までは支払期限が過ぎると支払う事が出来ませんでしたが、支払い期限後であっても身代金が2倍になるだけで復号プログラムを提供すると記載されている点です。

感染表示されたらすぐに電源を切り、ご依頼いただければ対応可能です。通電時間を長くかけると復旧不能になる恐れがあります。

「Locky」の特徴

ファイル名を英数のランダムな名称に変更して拡張子を「.locky」にしてしまいます。デスクトップの壁紙を身代金要求画像に変えてしまいます。

感染経路はメールに添付されたワード文書内のVBAマクロにより感染を開始します。その過程でマクロの有効化を要求されますが、有効にしなければ感染は進みません。

「CryptoWall 4.0」特徴として

HELP_YOUR_FILES.PNG

HELP_YOUR_FILES.HTML

HELP_YOUR_FILES.TXT

をファイルの暗号化したフォルダごとに作成し、ファイル名はランダムな英数字に置き換えられてしまいます。

暗号化には最新の暗号化技術が使われている為に、元の状態に戻す復号化はできません。

全てのファイルの暗号化を行う為には、それ相当の処理時間がかかります。速いPCもあれば、遅いPCもあるわけで処理の進む時間は様々ですが、これらのファイルを発見したらすぐに電源断またはシャットダウンをしてください。

電源断をした状態で当社をお呼びください。駆除をして、暗号化されていないファイルを救う事ができます。

感染経路は、フリーソフトのダウンロード時についてきたもの、ホームページを見てすぐ感染の経路(Flashplayer,Java)を確認していますが、メールの添付ファイル経由もあると言われています。

「CryptoWall 3.0」では、

HELP_DECRYPT.PNG

HELP_DECRYPT.HTML

HELP_DECRYPT.TXT

が作られます。

感染経路は、4.0と同じです。

「TeslaCrypt」(Microsoft,Symantec)「CrypTesla」(Trendmicro)には複数のバージョンがあります。2015年後半に猛威を振るった拡張子に「.vvv」を追加する「vvvウイルス」、2016年2月から感染拡大している「mp3ウイルス」等があります。

「vvvウイルス」は輸出入を行っている方が、「invoice」「payment」の件名で来たメールの添付ファイルを開く事による感染経路を確認しています。添付ファイルはZIPファイルになっており、中にJavaScriptファイルが隠されていて開くと感染する経路です。

「mp3ウイルス」は、拡張子に「.mp3」を追加します。Teslacryptはメールの添付ファイル経由の感染事例が多かったのですが、日本国内の自動車関連のサイト経由にて感染したとの証言を聞きました。

特徴として「Recovery+○○○○.txt」の形式で、他にも.png .html のファイルにて身代金の払い方のサイトのリンクが記載されています。

いずれのCryptoシリーズであれ、異変に気がついたらすぐに電源断またはシャットダウンをしてください。

通電時間が長ければ救えるファイルはなくなります。

「バックアップファイルは開けるから、まだ大丈夫です。」と言われて当社への依頼を躊躇(ちゅうちょ)された方が、後からあわてふためいて電話をされてくる事が絶ちません。

異変に気がついたら、すぐにご依頼される事が大切です。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

各種キャンペーン中です。(平成28年11月30日まで)

日曜・祝日料金が無料です。預かり納品時の設置料が無料です。

企業または個人様を対象としたパソコンサポートを行なっています。

その他にも、このようなご要望にも対応しています。

復号化サービス、ウイルス駆除、ランサムウェア駆除、マルウェア駆除、アドウェア駆除、スパイウェア駆除、トロイの木馬駆除、架空請求駆除、パソコン修理、データ復旧、ハードディスク修理、データ救出、データ復元、データベース復旧、パソコンサポート、パソコントラブルの解決、動作速度向上、ITサービス、インターネット接続設定、インターネット設定、メール設定、電子入札設定、PCサポート、サーバー設定、リモートWEBサーバー設定、VPN設定、ネットワーク設定をしています。

[パソコンサポート、パソコン修理]

□ パソコンの動作がおかしい

□ パソコンの動作が遅くなった

□ パソコンからおかしな音がする

□ パソコンが起動しない

□ パソコンのデータが消えてしまった

□ パーテーションやドライブが消えてしまった

□ ウイルスに感染した、スパイウェアに感染しているのでは?

□ インターネット接続の設定をしてほしい

□ 新PCへのデータ移設をしてほしい

[ネットワーク、サーバー]

□ 銀行オンラインシステムの設定をしてもらいたい

□ 公共電子入札システムにつながらなくなった

□ 既存のバックアップ回線を含む複数回線からなるVPNネットワークを保守してほしい

□ 社内LANを構築してもらいたい

□ ファイルサーバー、WEBサーバー、データベースサーバー等を設置したい

□ サーバーの保守・メンテナンスをしてほしい

□ ネットワークが不安定なので調べてほしい

□ 社内LANで無線経由のみ印刷ができない

□ ネットワークプリンタへの印字ができるPCとできないPCがある

□ Webサーバーへのアタックがひどいので見てほしい

□ 本支店間を速くて安くて安全なVPNネットワークで結びたい

ご訪問対象地域は、東京都多摩地区(東京都多摩地区町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区 横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区 横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町 川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

小田急線沿線、JR横浜線沿線、京王線、南武線各駅周辺もサポートしています。

その他の地域のお客様はこちらです。

無料相談は、上記の訪問対象地域及び隣接市・区の方に限らせていただいております。

他の地域のお客様につきましては、修理受付のみ行なっております。

バートランサムウェア(Bart Ransomeware)の感染が拡大してきました。:パソコン修理、ウイルス駆除@綾瀬市 [ウイルス駆除]

バートランサムウェア(Bart Ransomeware)の感染が拡大してきました。:パソコン修理、ウイルス駆除@綾瀬市

綾瀬市(早川城山、落合南、上土棚北、寺尾本町、上土棚中、寺尾北、深谷上、上土棚南、小園南、寺尾釜田、綾西、本蓼川、深谷南、寺尾中、寺尾西、吉岡東、落合、小園、寺尾台、吉岡、深谷、早川、綾西、大上、上土棚、蓼川、厚木航空基地、落合北、寺尾釜田)

の各地区をサポートしています。

ホームページはこちらです。

バートランサムウェアの感染が拡大してきました。

バートランサムウェアは、パスワード付きのZIPファイルにデータファイルを入れていきます。ZIP内はAES暗号化技術によって保護されているので、いままでのランサムウェア同様の暗号化技術といえます。

しかし、C&Cサーバーと通信しない為に、オフラインのPC上でも暗号化できる事が大きく違う点です。

感染経路は今までと同様でメールにZIPファイルを添付させて、開けるとJavaScriptが展開実行される仕組みです。特徴的な事はPCの言語がロシア語ベラルーシまたはウクライナであれば暗号化されません。

今までのブログでの説明は下記の通りです。

ランサムウェア Locky に新暗号化「.zept」が追加されました。

ランサムウェアLockyは、今まではファイル名をランダムな16進数に変えて「.locky」の拡張子を追加していましたが、「.zepto」を拡張子としてつけるバージョンが現れました。日本国内で感染拡大しているようで問い合わせが急増しています。感染経路はメールの添付されたZIPファイルを開くことによりますが、個別企業名宛にくるので開けてしまうようです。

ランサムウェア Mircop

Mircopはファイル名の先頭に「Lock.」という名前を追加して暗号化します。感染経路はメールの添付ファイル経由で開くとマクロ実行の許可を求めます。また、フリーダウンロードソフトへの埋め込みによる感染経路があります。

BITCOIN要求が48.48BTCと高額です。具体的な支払い方法の説明がなく、BITCOINでの支払いはわかっているだろうというのが特徴的です。

TeslaCrypt3/4、CryptXXXの復号化しています

TeslaCrypt3またはCryptXXX、拡張子を「.crypt」「.crypt1」にして暗号化をするバージョンです。TeslaCrypt4は、ファイル名・拡張子はそのままで暗号化してしまうバージョンです。

TeslaCrypt3・TeslaCrypt4・CryptXXXによる暗号化されたファイルでもその復号化をしています。

公共施設に設置されているスマートフォン用充電スポットの脆弱性が指摘されています。

接続時にデバイスネーム他シリアルナンバー等の識別情報が送信されます。その情報からデバイス追跡が可能であり、そのデバイスにあったATコマンドによるプログラムのインストールが可能です。

まだ表面だった悪用報告はありません。今後に注目です。

Android版スマートフォンを対象としたランサムウェア「Flocker」の感染拡大

「Flocker」は2015年5月から確認されて、多くの亜種が発生して現在に至っています。「MINISTRY OF JUSTICE」(法務省)、「CYBER POLICE」を名乗り罰金として iTunes ギフトカードを要求してきます。

感染すると写真を撮影されてしまい、端末情報、電話番号、連絡先、現在位置等の情報が送信されてしまいます。感染経路はSMSのメッセージやリンク、メール受信時、Movieや音楽の再生時等によります。

このランサムウェアはスマート化デバイスにまで感染しています。現在、当社では対応していません。

メールの添付文書経由による攻撃

ランサムウェア「locky」の駆除及び暗号化ファイルの復号化・データ復元サービスをしています。(復号化とは暗号化前の状態にファイルを戻す作業です。)

復号化が可能な拡張子は「vvv、crypt、crypt1、ecc、ccc、zzz、aaa、abc、xyz、xxx、ttt、mp3、micro、RSNSLocked、locky」「TeslaCrypt4の変更無しタイプ」です。他の拡張子の復号化は対応出来ていません。復号化のほかに、感染初期段階のまだ暗号化されていないファイルのデータ復旧も行っています。

「Gomasom」について

今までのランサムウェアの暗号化の対象はデータファイルだけでした。「Gomasom」はプログラムファイル(EXEファイル)までも暗号化してしまいます。ファイル名をxxx.xxx!___prosschiff@gmail.com_.crypt のような形に変えてしまいます。Google Mail ランサムという名前は暗号化ファイル名に由来します。

「MAKTUBLOCKER」について

ファイルを暗号化(AES-256)して身代金要求をするランサムウェアです。メールの添付文書経由での感染が確認されています。身代金要求文書は、_DECRYPT_INFO_??????.htmlの形で保存されます。

特徴はTorブラウザをダウンロードさせて特定サーバーにアクセスさせます。身代金は3日ごとに増額されていきます。15日を過ぎると暗号解除キーは提供しないと書かれています。

今までのランサムウェアの身代金要求期間が72時間のものが多かったのですが、その期間延長をしてきたのが特徴です。あとビットコインの購入方法をご丁寧に記載している点です。

「JIGSAW」について

気持ちの悪い腹話術人形ビリーを表示させて恐喝効果をかもしだし、拡張子「.fun」をつけた暗号化ファイルにしていきます。ここまでならば、今までのランサムウェアと変わりありませんが、タイマーを表示して身代金を払わなければファイルを完全削除すると脅してきます。

JIGSAWの亜種には、「.kkk」「.btc」「.gws」の拡張子を追加するものがあります。もしユーザーが強制終了をした場合には1000本のファイルを削除すると書かれ、72時間以内に身代金を払わないと全てのファイルを削除すると書かれています。ランサムウェアが今後どんどんエスカレートしていく様相を示しています。

「Teslacrypt4.0」について

今までのTeslacryptは、拡張子追加をしていましたがTeslacrypt4.0では拡張子に変化はありません。身代金要求ファイルとして、

RECOVER?????.html RECOVER?????.png RECOVER?????.txt 英数ランダム.exe recover_file.txt

を残していきます。暗号化にはRSA2048を使用しています。

「Coverton」の特徴

ファイルに拡張子「.coverton」「.enigma」「 .czvxce」を付けて暗号化してBitcoinを要求してきます。 「AES-256」「RSA-2048」の暗号化技術を使用していると身代金要求文書には書かれています。

これまでと同様にバックアップ、システム復元、シャドー・ボリューム・コピーを削除してきます。

「PowerWare」の特徴

感染地域は主に米国内です。米国の確定申告者を狙ったランサムウェアです。

感染経路はWord文書が添付されたメールを受信するところからです。Wordのマクロ実行をすると感染します。「locky」と同じ手法です。

暗号化をしたフォルダに「FILES_ENCRYPTED-READ_ME.HTML」を保存していきます。このランサムウェアは、CryptoWall の作成者と同一かと思わせる特徴があります。

「surpriseウイルス」「.surprise file extension encrypt Virus」の特徴

ファイルを暗号化して拡張子を「.surprise」にして身代金要求をしてきます。

IE、Chrome、Safariなどのブラウザで広告表示、ポップアップ表示をさせるように設定を変更します。ユーザーをフィッシングサイトに誘導してマルウェア感染を起こさせます。

「Samsam」の特徴

アメリカにて医療機関を標的にした感染がありました。暗号化はRSA-2048を使用しており、JexBossサーバーの脆弱性を介しての感染拡大をしています。JexBossは共有サーバーGitHub等で無料公開されているソフトです。

当ブログにおいて以前記載しましたが、ランサムウェア「HiddenTear」のソースコードが掲載されていた事でも有名なGitHub共有サーバーです。

ネットワークに接続しているクライアントコンピュータにおいては、サーバーからの遠隔操作にてsamsam.exeを動作させられてしまいます。

「PETYA」の特徴

Windows起動前に赤背景にドクロの文字絵柄が表示され、何かのキーを押すと身代金要求画面が表示されます。

Dropbox経由で身代金要求をしてきます。

感染経路は、求人応募者メールが送られてきます。履歴書をダウンロードするためにDropboxへのURLリンクが記載されているのでクリックすると自動解凍実行ファイルがダウロードされます。

大きな特徴としてハードディスクのMBRを書き換えてきて、ハードディスクそのものを暗号化してしまいます。身代金の要求は今までは支払期限が過ぎると支払う事が出来ませんでしたが、支払い期限後であっても身代金が2倍になるだけで復号プログラムを提供すると記載されている点です。

感染表示されたらすぐに電源を切り、ご依頼いただければ対応可能です。通電時間を長くかけると復旧不能になる恐れがあります。

今までのCryptolockerシリーズの説明は下記の通りです。

「Locky」の特徴

ファイル名を英数のランダムな名称に変更して拡張子を「.locky」にしてしまいます。デスクトップの壁紙を身代金要求画像に変えてしまいます。

感染経路はメールに添付されたワード文書内のVBAマクロにより感染を開始します。その過程でマクロの有効化を要求されますが、有効にしなければ感染は進みません。

「CryptoWall 4.0」特徴として

HELP_YOUR_FILES.PNG

HELP_YOUR_FILES.HTML

HELP_YOUR_FILES.TXT

をファイルの暗号化したフォルダごとに作成し、ファイル名はランダムな英数字に置き換えられてしまいます。

暗号化には最新の暗号化技術が使われている為に、元の状態に戻す復号化はできません。

全てのファイルの暗号化を行う為には、それ相当の処理時間がかかります。速いPCもあれば、遅いPCもあるわけで処理の進む時間は様々ですが、これらのファイルを発見したらすぐに電源断またはシャットダウンをしてください。

電源断をした状態で当社をお呼びください。駆除をして、暗号化されていないファイルを救う事ができます。

感染経路は、フリーソフトのダウンロード時についてきたもの、ホームページを見てすぐ感染の経路(Flashplayer,Java)を確認していますが、メールの添付ファイル経由もあると言われています。

「CryptoWall 3.0」では、

HELP_DECRYPT.PNG

HELP_DECRYPT.HTML

HELP_DECRYPT.TXT

が作られます。

感染経路は、4.0と同じです。

「TeslaCrypt」(Microsoft,Symantec)「CrypTesla」(Trendmicro)には複数のバージョンがあります。2015年後半に猛威を振るった拡張子に「.vvv」を追加する「vvvウイルス」、2016年2月から感染拡大している「mp3ウイルス」等があります。

「vvvウイルス」は輸出入を行っている方が、「invoice」「payment」の件名で来たメールの添付ファイルを開く事による感染経路を確認しています。添付ファイルはZIPファイルになっており、中にJavaScriptファイルが隠されていて開くと感染する経路です。

「mp3ウイルス」は、拡張子に「.mp3」を追加します。Teslacryptはメールの添付ファイル経由の感染事例が多かったのですが、日本国内の自動車関連のサイト経由にて感染したとの証言を聞きました。

特徴として「Recovery+○○○○.txt」の形式で、他にも.png .html のファイルにて身代金の払い方のサイトのリンクが記載されています。

いずれのCryptoシリーズであれ、異変に気がついたらすぐに電源断またはシャットダウンをしてください。

通電時間が長ければ救えるファイルはなくなります。

「バックアップファイルは開けるから、まだ大丈夫です。」と言われて当社への依頼を躊躇(ちゅうちょ)された方が、後からあわてふためいて電話をされてくる事が絶ちません。

異変に気がついたら、すぐにご依頼される事が大切です。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

各種キャンペーン中です。(平成28年7月31日まで)

日曜・祝日料金が無料です。預かり納品時の設置料が無料です。中重度障害以上のデータ復旧が1000円引きです。

企業または個人様を対象としたパソコンサポートを行なっています。

その他にも、このようなご要望にも対応しています。

ウイルス駆除、ランサムウェア駆除、マルウェア駆除、アドウェア駆除、スパイウェア駆除、トロイの木馬駆除、架空請求駆除、パソコン修理、データ復旧、ハードディスク修理、データ救出、データ復元、データベース復旧、パソコンサポート、パソコントラブルの解決、動作速度向上、ITサービス、インターネット接続設定、インターネット設定、メール設定、電子入札設定、PCサポート、サーバー設定、リモートWEBサーバー設定、VPN設定、ネットワーク設定をしています。

[パソコンサポート、パソコン修理]

□ パソコンの動作がおかしい

□ パソコンの動作が遅くなった

□ パソコンからおかしな音がする

□ パソコンが起動しない

□ パソコンのデータが消えてしまった

□ パーテーションやドライブが消えてしまった

□ ウイルスに感染した、スパイウェアに感染しているのでは?

□ インターネット接続の設定をしてほしい

□ 新PCへのデータ移設をしてほしい

[ネットワーク、サーバー]

□ 銀行オンラインシステムの設定をしてもらいたい

□ 公共電子入札システムにつながらなくなった

□ 既存のバックアップ回線を含む複数回線からなるVPNネットワークを保守してほしい

□ 社内LANを構築してもらいたい

□ ファイルサーバー、WEBサーバー、データベースサーバー等を設置したい

□ サーバーの保守・メンテナンスをしてほしい

□ ネットワークが不安定なので調べてほしい

□ 社内LANで無線経由のみ印刷ができない

□ ネットワークプリンタへの印字ができるPCとできないPCがある

□ Webサーバーへのアタックがひどいので見てほしい

□ 本支店間を速くて安くて安全なVPNネットワークで結びたい

ご訪問対象地域は、東京都多摩地区(東京都多摩地区町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区 横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区 横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町 川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

小田急線沿線、JR横浜線沿線、京王線、南武線各駅周辺もサポートしています。

その他の地域のお客様はこちらです。

無料相談は、上記の訪問対象地域及び隣接市・区の方に限らせていただいております。

他の地域のお客様につきましては、修理受付のみ行なっております。

綾瀬市(早川城山、落合南、上土棚北、寺尾本町、上土棚中、寺尾北、深谷上、上土棚南、小園南、寺尾釜田、綾西、本蓼川、深谷南、寺尾中、寺尾西、吉岡東、落合、小園、寺尾台、吉岡、深谷、早川、綾西、大上、上土棚、蓼川、厚木航空基地、落合北、寺尾釜田)

の各地区をサポートしています。

ホームページはこちらです。

バートランサムウェアの感染が拡大してきました。

バートランサムウェアは、パスワード付きのZIPファイルにデータファイルを入れていきます。ZIP内はAES暗号化技術によって保護されているので、いままでのランサムウェア同様の暗号化技術といえます。

しかし、C&Cサーバーと通信しない為に、オフラインのPC上でも暗号化できる事が大きく違う点です。

感染経路は今までと同様でメールにZIPファイルを添付させて、開けるとJavaScriptが展開実行される仕組みです。特徴的な事はPCの言語がロシア語ベラルーシまたはウクライナであれば暗号化されません。

今までのブログでの説明は下記の通りです。

ランサムウェア Locky に新暗号化「.zept」が追加されました。

ランサムウェアLockyは、今まではファイル名をランダムな16進数に変えて「.locky」の拡張子を追加していましたが、「.zepto」を拡張子としてつけるバージョンが現れました。日本国内で感染拡大しているようで問い合わせが急増しています。感染経路はメールの添付されたZIPファイルを開くことによりますが、個別企業名宛にくるので開けてしまうようです。

ランサムウェア Mircop

Mircopはファイル名の先頭に「Lock.」という名前を追加して暗号化します。感染経路はメールの添付ファイル経由で開くとマクロ実行の許可を求めます。また、フリーダウンロードソフトへの埋め込みによる感染経路があります。

BITCOIN要求が48.48BTCと高額です。具体的な支払い方法の説明がなく、BITCOINでの支払いはわかっているだろうというのが特徴的です。

TeslaCrypt3/4、CryptXXXの復号化しています

TeslaCrypt3またはCryptXXX、拡張子を「.crypt」「.crypt1」にして暗号化をするバージョンです。TeslaCrypt4は、ファイル名・拡張子はそのままで暗号化してしまうバージョンです。

TeslaCrypt3・TeslaCrypt4・CryptXXXによる暗号化されたファイルでもその復号化をしています。

公共施設に設置されているスマートフォン用充電スポットの脆弱性が指摘されています。

接続時にデバイスネーム他シリアルナンバー等の識別情報が送信されます。その情報からデバイス追跡が可能であり、そのデバイスにあったATコマンドによるプログラムのインストールが可能です。

まだ表面だった悪用報告はありません。今後に注目です。

Android版スマートフォンを対象としたランサムウェア「Flocker」の感染拡大

「Flocker」は2015年5月から確認されて、多くの亜種が発生して現在に至っています。「MINISTRY OF JUSTICE」(法務省)、「CYBER POLICE」を名乗り罰金として iTunes ギフトカードを要求してきます。

感染すると写真を撮影されてしまい、端末情報、電話番号、連絡先、現在位置等の情報が送信されてしまいます。感染経路はSMSのメッセージやリンク、メール受信時、Movieや音楽の再生時等によります。

このランサムウェアはスマート化デバイスにまで感染しています。現在、当社では対応していません。

メールの添付文書経由による攻撃

ランサムウェア「locky」の駆除及び暗号化ファイルの復号化・データ復元サービスをしています。(復号化とは暗号化前の状態にファイルを戻す作業です。)

復号化が可能な拡張子は「vvv、crypt、crypt1、ecc、ccc、zzz、aaa、abc、xyz、xxx、ttt、mp3、micro、RSNSLocked、locky」「TeslaCrypt4の変更無しタイプ」です。他の拡張子の復号化は対応出来ていません。復号化のほかに、感染初期段階のまだ暗号化されていないファイルのデータ復旧も行っています。

「Gomasom」について

今までのランサムウェアの暗号化の対象はデータファイルだけでした。「Gomasom」はプログラムファイル(EXEファイル)までも暗号化してしまいます。ファイル名をxxx.xxx!___prosschiff@gmail.com_.crypt のような形に変えてしまいます。Google Mail ランサムという名前は暗号化ファイル名に由来します。

「MAKTUBLOCKER」について

ファイルを暗号化(AES-256)して身代金要求をするランサムウェアです。メールの添付文書経由での感染が確認されています。身代金要求文書は、_DECRYPT_INFO_??????.htmlの形で保存されます。

特徴はTorブラウザをダウンロードさせて特定サーバーにアクセスさせます。身代金は3日ごとに増額されていきます。15日を過ぎると暗号解除キーは提供しないと書かれています。

今までのランサムウェアの身代金要求期間が72時間のものが多かったのですが、その期間延長をしてきたのが特徴です。あとビットコインの購入方法をご丁寧に記載している点です。

「JIGSAW」について

気持ちの悪い腹話術人形ビリーを表示させて恐喝効果をかもしだし、拡張子「.fun」をつけた暗号化ファイルにしていきます。ここまでならば、今までのランサムウェアと変わりありませんが、タイマーを表示して身代金を払わなければファイルを完全削除すると脅してきます。

JIGSAWの亜種には、「.kkk」「.btc」「.gws」の拡張子を追加するものがあります。もしユーザーが強制終了をした場合には1000本のファイルを削除すると書かれ、72時間以内に身代金を払わないと全てのファイルを削除すると書かれています。ランサムウェアが今後どんどんエスカレートしていく様相を示しています。

「Teslacrypt4.0」について

今までのTeslacryptは、拡張子追加をしていましたがTeslacrypt4.0では拡張子に変化はありません。身代金要求ファイルとして、

RECOVER?????.html RECOVER?????.png RECOVER?????.txt 英数ランダム.exe recover_file.txt

を残していきます。暗号化にはRSA2048を使用しています。

「Coverton」の特徴

ファイルに拡張子「.coverton」「.enigma」「 .czvxce」を付けて暗号化してBitcoinを要求してきます。 「AES-256」「RSA-2048」の暗号化技術を使用していると身代金要求文書には書かれています。

これまでと同様にバックアップ、システム復元、シャドー・ボリューム・コピーを削除してきます。

「PowerWare」の特徴

感染地域は主に米国内です。米国の確定申告者を狙ったランサムウェアです。

感染経路はWord文書が添付されたメールを受信するところからです。Wordのマクロ実行をすると感染します。「locky」と同じ手法です。

暗号化をしたフォルダに「FILES_ENCRYPTED-READ_ME.HTML」を保存していきます。このランサムウェアは、CryptoWall の作成者と同一かと思わせる特徴があります。

「surpriseウイルス」「.surprise file extension encrypt Virus」の特徴

ファイルを暗号化して拡張子を「.surprise」にして身代金要求をしてきます。

IE、Chrome、Safariなどのブラウザで広告表示、ポップアップ表示をさせるように設定を変更します。ユーザーをフィッシングサイトに誘導してマルウェア感染を起こさせます。

「Samsam」の特徴

アメリカにて医療機関を標的にした感染がありました。暗号化はRSA-2048を使用しており、JexBossサーバーの脆弱性を介しての感染拡大をしています。JexBossは共有サーバーGitHub等で無料公開されているソフトです。

当ブログにおいて以前記載しましたが、ランサムウェア「HiddenTear」のソースコードが掲載されていた事でも有名なGitHub共有サーバーです。

ネットワークに接続しているクライアントコンピュータにおいては、サーバーからの遠隔操作にてsamsam.exeを動作させられてしまいます。

「PETYA」の特徴

Windows起動前に赤背景にドクロの文字絵柄が表示され、何かのキーを押すと身代金要求画面が表示されます。

Dropbox経由で身代金要求をしてきます。

感染経路は、求人応募者メールが送られてきます。履歴書をダウンロードするためにDropboxへのURLリンクが記載されているのでクリックすると自動解凍実行ファイルがダウロードされます。

大きな特徴としてハードディスクのMBRを書き換えてきて、ハードディスクそのものを暗号化してしまいます。身代金の要求は今までは支払期限が過ぎると支払う事が出来ませんでしたが、支払い期限後であっても身代金が2倍になるだけで復号プログラムを提供すると記載されている点です。

感染表示されたらすぐに電源を切り、ご依頼いただければ対応可能です。通電時間を長くかけると復旧不能になる恐れがあります。

今までのCryptolockerシリーズの説明は下記の通りです。

「Locky」の特徴

ファイル名を英数のランダムな名称に変更して拡張子を「.locky」にしてしまいます。デスクトップの壁紙を身代金要求画像に変えてしまいます。

感染経路はメールに添付されたワード文書内のVBAマクロにより感染を開始します。その過程でマクロの有効化を要求されますが、有効にしなければ感染は進みません。

「CryptoWall 4.0」特徴として

HELP_YOUR_FILES.PNG

HELP_YOUR_FILES.HTML

HELP_YOUR_FILES.TXT

をファイルの暗号化したフォルダごとに作成し、ファイル名はランダムな英数字に置き換えられてしまいます。

暗号化には最新の暗号化技術が使われている為に、元の状態に戻す復号化はできません。

全てのファイルの暗号化を行う為には、それ相当の処理時間がかかります。速いPCもあれば、遅いPCもあるわけで処理の進む時間は様々ですが、これらのファイルを発見したらすぐに電源断またはシャットダウンをしてください。

電源断をした状態で当社をお呼びください。駆除をして、暗号化されていないファイルを救う事ができます。

感染経路は、フリーソフトのダウンロード時についてきたもの、ホームページを見てすぐ感染の経路(Flashplayer,Java)を確認していますが、メールの添付ファイル経由もあると言われています。

「CryptoWall 3.0」では、

HELP_DECRYPT.PNG

HELP_DECRYPT.HTML

HELP_DECRYPT.TXT

が作られます。

感染経路は、4.0と同じです。

「TeslaCrypt」(Microsoft,Symantec)「CrypTesla」(Trendmicro)には複数のバージョンがあります。2015年後半に猛威を振るった拡張子に「.vvv」を追加する「vvvウイルス」、2016年2月から感染拡大している「mp3ウイルス」等があります。

「vvvウイルス」は輸出入を行っている方が、「invoice」「payment」の件名で来たメールの添付ファイルを開く事による感染経路を確認しています。添付ファイルはZIPファイルになっており、中にJavaScriptファイルが隠されていて開くと感染する経路です。

「mp3ウイルス」は、拡張子に「.mp3」を追加します。Teslacryptはメールの添付ファイル経由の感染事例が多かったのですが、日本国内の自動車関連のサイト経由にて感染したとの証言を聞きました。

特徴として「Recovery+○○○○.txt」の形式で、他にも.png .html のファイルにて身代金の払い方のサイトのリンクが記載されています。

いずれのCryptoシリーズであれ、異変に気がついたらすぐに電源断またはシャットダウンをしてください。

通電時間が長ければ救えるファイルはなくなります。

「バックアップファイルは開けるから、まだ大丈夫です。」と言われて当社への依頼を躊躇(ちゅうちょ)された方が、後からあわてふためいて電話をされてくる事が絶ちません。

異変に気がついたら、すぐにご依頼される事が大切です。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

各種キャンペーン中です。(平成28年7月31日まで)

日曜・祝日料金が無料です。預かり納品時の設置料が無料です。中重度障害以上のデータ復旧が1000円引きです。

企業または個人様を対象としたパソコンサポートを行なっています。

その他にも、このようなご要望にも対応しています。

ウイルス駆除、ランサムウェア駆除、マルウェア駆除、アドウェア駆除、スパイウェア駆除、トロイの木馬駆除、架空請求駆除、パソコン修理、データ復旧、ハードディスク修理、データ救出、データ復元、データベース復旧、パソコンサポート、パソコントラブルの解決、動作速度向上、ITサービス、インターネット接続設定、インターネット設定、メール設定、電子入札設定、PCサポート、サーバー設定、リモートWEBサーバー設定、VPN設定、ネットワーク設定をしています。

[パソコンサポート、パソコン修理]

□ パソコンの動作がおかしい

□ パソコンの動作が遅くなった

□ パソコンからおかしな音がする

□ パソコンが起動しない

□ パソコンのデータが消えてしまった

□ パーテーションやドライブが消えてしまった

□ ウイルスに感染した、スパイウェアに感染しているのでは?

□ インターネット接続の設定をしてほしい

□ 新PCへのデータ移設をしてほしい

[ネットワーク、サーバー]

□ 銀行オンラインシステムの設定をしてもらいたい

□ 公共電子入札システムにつながらなくなった

□ 既存のバックアップ回線を含む複数回線からなるVPNネットワークを保守してほしい

□ 社内LANを構築してもらいたい

□ ファイルサーバー、WEBサーバー、データベースサーバー等を設置したい

□ サーバーの保守・メンテナンスをしてほしい

□ ネットワークが不安定なので調べてほしい

□ 社内LANで無線経由のみ印刷ができない

□ ネットワークプリンタへの印字ができるPCとできないPCがある

□ Webサーバーへのアタックがひどいので見てほしい

□ 本支店間を速くて安くて安全なVPNネットワークで結びたい

ご訪問対象地域は、東京都多摩地区(東京都多摩地区町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区 横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区 横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町 川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

小田急線沿線、JR横浜線沿線、京王線、南武線各駅周辺もサポートしています。

その他の地域のお客様はこちらです。

無料相談は、上記の訪問対象地域及び隣接市・区の方に限らせていただいております。

他の地域のお客様につきましては、修理受付のみ行なっております。

ランサムウェアによる暗号化ファイルの復号化が可能な拡張子一覧(2016/7/3)≫パソコン修理、ウイルス駆除@座間市 [ウイルス駆除]

ランサムウェアによる暗号化ファイルの復号化が可能な拡張子一覧(2016/7/3)≫パソコン修理、ウイルス駆除@座間市

座間市(相武台、緑ケ丘、西栗原、南栗原、明王、小田急相模原、相武台前、座間、相武台下、相模が丘、栗原、東原、さがみ野、立野台、ひばりが丘、栗原中央、広野台、四ツ谷、入谷、小松原、新田宿)

の各地区をサポートしています。

ホームページはこちらです。

ランサムウェアによる暗号化ファイルの復号化が可能な拡張子一覧(2016/7/2)

復号化とは暗号化前の状態にファイルを戻す作業です。

復号化が可能な拡張子は「vvv、crypt、crypt1、ecc、ccc、zzz、aaa、abc、xyz、xxx、ttt、mp3、micro、RSNSLocked、locky、encrypted、locked、SecureCrypted、変更無し、legion、szf、先頭にLock.」です。

緊急対応が可能です。お困りの方はご相談ください。

今までのブログでの説明は下記の通りです。

起動妨害をするランサムウェア サンタナ(Santana Ransomware)

サンタナ(Santana Ransomware)は、File Crypter(オープンソース)を使用してデータファイルを暗号化します。その後、Windowsが起動・ログインできないようにbootlockerをしかけます。

ファイル名は、身代金の連絡先であるメールアカウントが付加されて「abc.png」ならば「Gricakova@techemail.com_abc.png」のように加工されます。起動修復をしたとしてもファイルの暗号化が残ります。

バートランサムウェア(Bart Ransomware)

パスワード付きのZIPファイルにデータファイルを入れていきます。ZIP内はAES暗号化技術によって保護されているので、いままでのランサムウェア同様の暗号化技術といえます。

しかし、C&Cサーバーと通信しない為に、オフラインのPC上でも暗号化できる事が大きく違う点です。感染経路は今までと同様でメールにZIPファイルを添付させて、開けるとJavaScriptが展開実行される仕組みです。特徴的な事はPCの言語がロシア語ベラルーシまたはウクライナであれば暗号化されません。

ランサムウェア Locky に新暗号化「.zept」が追加されました。

ランサムウェアLockyは、今まではファイル名をランダムな16進数に変えて「.locky」の拡張子を追加していましたが、「.zepto」を拡張子としてつけるバージョンが現れました。日本国内で感染拡大しているようで問い合わせが急増しています。感染経路はメールの添付されたZIPファイルを開くことによりますが、個別企業名宛にくるので開けてしまうようです。

ランサムウェア Mircop

Mircopはファイル名の先頭に「Lock.」という名前を追加して暗号化します。感染経路はメールの添付ファイル経由で開くとマクロ実行の許可を求めます。また、フリーダウンロードソフトへの埋め込みによる感染経路があります。

BITCOIN要求が48.48BTCと高額です。具体的な支払い方法の説明がなく、BITCOINでの支払いはわかっているだろうというのが特徴的です。

TeslaCrypt3/4、CryptXXXの復号化しています

TeslaCrypt3またはCryptXXX、拡張子を「.crypt」「.crypt1」にして暗号化をするバージョンです。TeslaCrypt4は、ファイル名・拡張子はそのままで暗号化してしまうバージョンです。

TeslaCrypt3・TeslaCrypt4・CryptXXXによる暗号化されたファイルでもその復号化をしています。

Android版スマートフォンを対象としたランサムウェア「Flocker」の感染拡大

「Flocker」は2015年5月から確認されて、多くの亜種が発生して現在に至っています。「MINISTRY OF JUSTICE」(法務省)、「CYBER POLICE」を名乗り罰金として iTunes ギフトカードを要求してきます。

感染すると写真を撮影されてしまい、端末情報、電話番号、連絡先、現在位置等の情報が送信されてしまいます。感染経路はSMSのメッセージやリンク、メール受信時、Movieや音楽の再生時等によります。

このランサムウェアはスマート化デバイスにまで感染しています。現在、当社では対応していません。

「Gomasom」について

今までのランサムウェアの暗号化の対象はデータファイルだけでした。「Gomasom」はプログラムファイル(EXEファイル)までも暗号化してしまいます。ファイル名をxxx.xxx!___prosschiff@gmail.com_.crypt のような形に変えてしまいます。Google Mail ランサムという名前は暗号化ファイル名に由来します。

「MAKTUBLOCKER」について

ファイルを暗号化(AES-256)して身代金要求をするランサムウェアです。メールの添付文書経由での感染が確認されています。身代金要求文書は、_DECRYPT_INFO_??????.htmlの形で保存されます。

特徴はTorブラウザをダウンロードさせて特定サーバーにアクセスさせます。身代金は3日ごとに増額されていきます。15日を過ぎると暗号解除キーは提供しないと書かれています。

今までのランサムウェアの身代金要求期間が72時間のものが多かったのですが、その期間延長をしてきたのが特徴です。あとビットコインの購入方法をご丁寧に記載している点です。

「JIGSAW」について

気持ちの悪い腹話術人形ビリーを表示させて恐喝効果をかもしだし、拡張子「.fun」をつけた暗号化ファイルにしていきます。ここまでならば、今までのランサムウェアと変わりありませんが、タイマーを表示して身代金を払わなければファイルを完全削除すると脅してきます。

JIGSAWの亜種には、「.kkk」「.btc」「.gws」の拡張子を追加するものがあります。もしユーザーが強制終了をした場合には1000本のファイルを削除すると書かれ、72時間以内に身代金を払わないと全てのファイルを削除すると書かれています。ランサムウェアが今後どんどんエスカレートしていく様相を示しています。

「Teslacrypt4.0」について

今までのTeslacryptは、拡張子追加をしていましたがTeslacrypt4.0では拡張子に変化はありません。身代金要求ファイルとして、

RECOVER?????.html RECOVER?????.png RECOVER?????.txt 英数ランダム.exe recover_file.txt

を残していきます。暗号化にはRSA2048を使用しています。

「Coverton」の特徴

ファイルに拡張子「.coverton」「.enigma」「 .czvxce」を付けて暗号化してBitcoinを要求してきます。 「AES-256」「RSA-2048」の暗号化技術を使用していると身代金要求文書には書かれています。

これまでと同様にバックアップ、システム復元、シャドー・ボリューム・コピーを削除してきます。

「PowerWare」の特徴

感染地域は主に米国内です。米国の確定申告者を狙ったランサムウェアです。

感染経路はWord文書が添付されたメールを受信するところからです。Wordのマクロ実行をすると感染します。「locky」と同じ手法です。

暗号化をしたフォルダに「FILES_ENCRYPTED-READ_ME.HTML」を保存していきます。このランサムウェアは、CryptoWall の作成者と同一かと思わせる特徴があります。

「surpriseウイルス」「.surprise file extension encrypt Virus」の特徴

ファイルを暗号化して拡張子を「.surprise」にして身代金要求をしてきます。

IE、Chrome、Safariなどのブラウザで広告表示、ポップアップ表示をさせるように設定を変更します。ユーザーをフィッシングサイトに誘導してマルウェア感染を起こさせます。

「Samsam」の特徴

アメリカにて医療機関を標的にした感染がありました。暗号化はRSA-2048を使用しており、JexBossサーバーの脆弱性を介しての感染拡大をしています。JexBossは共有サーバーGitHub等で無料公開されているソフトです。

当ブログにおいて以前記載しましたが、ランサムウェア「HiddenTear」のソースコードが掲載されていた事でも有名なGitHub共有サーバーです。

ネットワークに接続しているクライアントコンピュータにおいては、サーバーからの遠隔操作にてsamsam.exeを動作させられてしまいます。

「PETYA」の特徴

Windows起動前に赤背景にドクロの文字絵柄が表示され、何かのキーを押すと身代金要求画面が表示されます。

Dropbox経由で身代金要求をしてきます。

感染経路は、求人応募者メールが送られてきます。履歴書をダウンロードするためにDropboxへのURLリンクが記載されているのでクリックすると自動解凍実行ファイルがダウロードされます。

大きな特徴としてハードディスクのMBRを書き換えてきて、ハードディスクそのものを暗号化してしまいます。身代金の要求は今までは支払期限が過ぎると支払う事が出来ませんでしたが、支払い期限後であっても身代金が2倍になるだけで復号プログラムを提供すると記載されている点です。

感染表示されたらすぐに電源を切り、ご依頼いただければ対応可能です。通電時間を長くかけると復旧不能になる恐れがあります。

「Locky」の特徴

ファイル名を英数のランダムな名称に変更して拡張子を「.locky」にしてしまいます。デスクトップの壁紙を身代金要求画像に変えてしまいます。

感染経路はメールに添付されたワード文書内のVBAマクロにより感染を開始します。その過程でマクロの有効化を要求されますが、有効にしなければ感染は進みません。

「CryptoWall 4.0」特徴として

HELP_YOUR_FILES.PNG

HELP_YOUR_FILES.HTML

HELP_YOUR_FILES.TXT

をファイルの暗号化したフォルダごとに作成し、ファイル名はランダムな英数字に置き換えられてしまいます。

暗号化には最新の暗号化技術が使われている為に、元の状態に戻す復号化はできません。

全てのファイルの暗号化を行う為には、それ相当の処理時間がかかります。速いPCもあれば、遅いPCもあるわけで処理の進む時間は様々ですが、これらのファイルを発見したらすぐに電源断またはシャットダウンをしてください。

電源断をした状態で当社をお呼びください。駆除をして、暗号化されていないファイルを救う事ができます。

感染経路は、フリーソフトのダウンロード時についてきたもの、ホームページを見てすぐ感染の経路(Flashplayer,Java)を確認していますが、メールの添付ファイル経由もあると言われています。

「CryptoWall 3.0」では、

HELP_DECRYPT.PNG

HELP_DECRYPT.HTML

HELP_DECRYPT.TXT

が作られます。

感染経路は、4.0と同じです。

「TeslaCrypt」(Microsoft,Symantec)「CrypTesla」(Trendmicro)には複数のバージョンがあります。2015年後半に猛威を振るった拡張子に「.vvv」を追加する「vvvウイルス」、2016年2月から感染拡大している「mp3ウイルス」等があります。

「vvvウイルス」は輸出入を行っている方が、「invoice」「payment」の件名で来たメールの添付ファイルを開く事による感染経路を確認しています。添付ファイルはZIPファイルになっており、中にJavaScriptファイルが隠されていて開くと感染する経路です。

「mp3ウイルス」は、拡張子に「.mp3」を追加します。Teslacryptはメールの添付ファイル経由の感染事例が多かったのですが、日本国内の自動車関連のサイト経由にて感染したとの証言を聞きました。

特徴として「Recovery+○○○○.txt」の形式で、他にも.png .html のファイルにて身代金の払い方のサイトのリンクが記載されています。

いずれのCryptoシリーズであれ、異変に気がついたらすぐに電源断またはシャットダウンをしてください。

通電時間が長ければ救えるファイルはなくなります。

「バックアップファイルは開けるから、まだ大丈夫です。」と言われて当社への依頼を躊躇(ちゅうちょ)された方が、後からあわてふためいて電話をされてくる事が絶ちません。

異変に気がついたら、すぐにご依頼される事が大切です。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

各種キャンペーン中です。(平成28年7月31日まで)

日曜・祝日料金が無料です。預かり納品時の設置料が無料です。中重度障害以上のデータ復旧が1000円引きです。

企業または個人様を対象としたパソコンサポートを行なっています。

その他にも、このようなご要望にも対応しています。

復号化サービス、ウイルス駆除、ランサムウェア駆除、マルウェア駆除、アドウェア駆除、スパイウェア駆除、トロイの木馬駆除、架空請求駆除、パソコン修理、データ復旧、ハードディスク修理、データ救出、データ復元、データベース復旧、パソコンサポート、パソコントラブルの解決、動作速度向上、ITサービス、インターネット接続設定、インターネット設定、メール設定、電子入札設定、PCサポート、サーバー設定、リモートWEBサーバー設定、VPN設定、ネットワーク設定をしています。

[パソコンサポート、パソコン修理]

□ パソコンの動作がおかしい

□ パソコンの動作が遅くなった

□ パソコンからおかしな音がする

□ パソコンが起動しない

□ パソコンのデータが消えてしまった

□ パーテーションやドライブが消えてしまった

□ ウイルスに感染した、スパイウェアに感染しているのでは?

□ インターネット接続の設定をしてほしい

□ 新PCへのデータ移設をしてほしい

[ネットワーク、サーバー]

□ 銀行オンラインシステムの設定をしてもらいたい

□ 公共電子入札システムにつながらなくなった

□ 既存のバックアップ回線を含む複数回線からなるVPNネットワークを保守してほしい

□ 社内LANを構築してもらいたい

□ ファイルサーバー、WEBサーバー、データベースサーバー等を設置したい

□ サーバーの保守・メンテナンスをしてほしい

□ ネットワークが不安定なので調べてほしい

□ 社内LANで無線経由のみ印刷ができない

□ ネットワークプリンタへの印字ができるPCとできないPCがある

□ Webサーバーへのアタックがひどいので見てほしい

□ 本支店間を速くて安くて安全なVPNネットワークで結びたい

ご訪問対象地域は、東京都多摩地区(東京都多摩地区 町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区 横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区 横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町 川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

小田急線沿線、JR横浜線沿線、京王線、南武線各駅周辺もサポートしています。

その他の地域のお客様はこちらです。

無料相談は、上記の訪問対象地域及び隣接市・区の方に限らせていただいております。

他の地域のお客様につきましては、修理受付のみ行なっております。

座間市(相武台、緑ケ丘、西栗原、南栗原、明王、小田急相模原、相武台前、座間、相武台下、相模が丘、栗原、東原、さがみ野、立野台、ひばりが丘、栗原中央、広野台、四ツ谷、入谷、小松原、新田宿)

の各地区をサポートしています。

ホームページはこちらです。

ランサムウェアによる暗号化ファイルの復号化が可能な拡張子一覧(2016/7/2)

復号化とは暗号化前の状態にファイルを戻す作業です。

復号化が可能な拡張子は「vvv、crypt、crypt1、ecc、ccc、zzz、aaa、abc、xyz、xxx、ttt、mp3、micro、RSNSLocked、locky、encrypted、locked、SecureCrypted、変更無し、legion、szf、先頭にLock.」です。

緊急対応が可能です。お困りの方はご相談ください。

今までのブログでの説明は下記の通りです。

起動妨害をするランサムウェア サンタナ(Santana Ransomware)

サンタナ(Santana Ransomware)は、File Crypter(オープンソース)を使用してデータファイルを暗号化します。その後、Windowsが起動・ログインできないようにbootlockerをしかけます。

ファイル名は、身代金の連絡先であるメールアカウントが付加されて「abc.png」ならば「Gricakova@techemail.com_abc.png」のように加工されます。起動修復をしたとしてもファイルの暗号化が残ります。

バートランサムウェア(Bart Ransomware)

パスワード付きのZIPファイルにデータファイルを入れていきます。ZIP内はAES暗号化技術によって保護されているので、いままでのランサムウェア同様の暗号化技術といえます。

しかし、C&Cサーバーと通信しない為に、オフラインのPC上でも暗号化できる事が大きく違う点です。感染経路は今までと同様でメールにZIPファイルを添付させて、開けるとJavaScriptが展開実行される仕組みです。特徴的な事はPCの言語がロシア語ベラルーシまたはウクライナであれば暗号化されません。

ランサムウェア Locky に新暗号化「.zept」が追加されました。

ランサムウェアLockyは、今まではファイル名をランダムな16進数に変えて「.locky」の拡張子を追加していましたが、「.zepto」を拡張子としてつけるバージョンが現れました。日本国内で感染拡大しているようで問い合わせが急増しています。感染経路はメールの添付されたZIPファイルを開くことによりますが、個別企業名宛にくるので開けてしまうようです。

ランサムウェア Mircop

Mircopはファイル名の先頭に「Lock.」という名前を追加して暗号化します。感染経路はメールの添付ファイル経由で開くとマクロ実行の許可を求めます。また、フリーダウンロードソフトへの埋め込みによる感染経路があります。

BITCOIN要求が48.48BTCと高額です。具体的な支払い方法の説明がなく、BITCOINでの支払いはわかっているだろうというのが特徴的です。

TeslaCrypt3/4、CryptXXXの復号化しています

TeslaCrypt3またはCryptXXX、拡張子を「.crypt」「.crypt1」にして暗号化をするバージョンです。TeslaCrypt4は、ファイル名・拡張子はそのままで暗号化してしまうバージョンです。

TeslaCrypt3・TeslaCrypt4・CryptXXXによる暗号化されたファイルでもその復号化をしています。

Android版スマートフォンを対象としたランサムウェア「Flocker」の感染拡大

「Flocker」は2015年5月から確認されて、多くの亜種が発生して現在に至っています。「MINISTRY OF JUSTICE」(法務省)、「CYBER POLICE」を名乗り罰金として iTunes ギフトカードを要求してきます。

感染すると写真を撮影されてしまい、端末情報、電話番号、連絡先、現在位置等の情報が送信されてしまいます。感染経路はSMSのメッセージやリンク、メール受信時、Movieや音楽の再生時等によります。

このランサムウェアはスマート化デバイスにまで感染しています。現在、当社では対応していません。

「Gomasom」について

今までのランサムウェアの暗号化の対象はデータファイルだけでした。「Gomasom」はプログラムファイル(EXEファイル)までも暗号化してしまいます。ファイル名をxxx.xxx!___prosschiff@gmail.com_.crypt のような形に変えてしまいます。Google Mail ランサムという名前は暗号化ファイル名に由来します。

「MAKTUBLOCKER」について

ファイルを暗号化(AES-256)して身代金要求をするランサムウェアです。メールの添付文書経由での感染が確認されています。身代金要求文書は、_DECRYPT_INFO_??????.htmlの形で保存されます。

特徴はTorブラウザをダウンロードさせて特定サーバーにアクセスさせます。身代金は3日ごとに増額されていきます。15日を過ぎると暗号解除キーは提供しないと書かれています。

今までのランサムウェアの身代金要求期間が72時間のものが多かったのですが、その期間延長をしてきたのが特徴です。あとビットコインの購入方法をご丁寧に記載している点です。

「JIGSAW」について

気持ちの悪い腹話術人形ビリーを表示させて恐喝効果をかもしだし、拡張子「.fun」をつけた暗号化ファイルにしていきます。ここまでならば、今までのランサムウェアと変わりありませんが、タイマーを表示して身代金を払わなければファイルを完全削除すると脅してきます。

JIGSAWの亜種には、「.kkk」「.btc」「.gws」の拡張子を追加するものがあります。もしユーザーが強制終了をした場合には1000本のファイルを削除すると書かれ、72時間以内に身代金を払わないと全てのファイルを削除すると書かれています。ランサムウェアが今後どんどんエスカレートしていく様相を示しています。

「Teslacrypt4.0」について

今までのTeslacryptは、拡張子追加をしていましたがTeslacrypt4.0では拡張子に変化はありません。身代金要求ファイルとして、

RECOVER?????.html RECOVER?????.png RECOVER?????.txt 英数ランダム.exe recover_file.txt

を残していきます。暗号化にはRSA2048を使用しています。

「Coverton」の特徴

ファイルに拡張子「.coverton」「.enigma」「 .czvxce」を付けて暗号化してBitcoinを要求してきます。 「AES-256」「RSA-2048」の暗号化技術を使用していると身代金要求文書には書かれています。

これまでと同様にバックアップ、システム復元、シャドー・ボリューム・コピーを削除してきます。

「PowerWare」の特徴

感染地域は主に米国内です。米国の確定申告者を狙ったランサムウェアです。

感染経路はWord文書が添付されたメールを受信するところからです。Wordのマクロ実行をすると感染します。「locky」と同じ手法です。

暗号化をしたフォルダに「FILES_ENCRYPTED-READ_ME.HTML」を保存していきます。このランサムウェアは、CryptoWall の作成者と同一かと思わせる特徴があります。

「surpriseウイルス」「.surprise file extension encrypt Virus」の特徴

ファイルを暗号化して拡張子を「.surprise」にして身代金要求をしてきます。

IE、Chrome、Safariなどのブラウザで広告表示、ポップアップ表示をさせるように設定を変更します。ユーザーをフィッシングサイトに誘導してマルウェア感染を起こさせます。

「Samsam」の特徴

アメリカにて医療機関を標的にした感染がありました。暗号化はRSA-2048を使用しており、JexBossサーバーの脆弱性を介しての感染拡大をしています。JexBossは共有サーバーGitHub等で無料公開されているソフトです。

当ブログにおいて以前記載しましたが、ランサムウェア「HiddenTear」のソースコードが掲載されていた事でも有名なGitHub共有サーバーです。

ネットワークに接続しているクライアントコンピュータにおいては、サーバーからの遠隔操作にてsamsam.exeを動作させられてしまいます。

「PETYA」の特徴

Windows起動前に赤背景にドクロの文字絵柄が表示され、何かのキーを押すと身代金要求画面が表示されます。

Dropbox経由で身代金要求をしてきます。

感染経路は、求人応募者メールが送られてきます。履歴書をダウンロードするためにDropboxへのURLリンクが記載されているのでクリックすると自動解凍実行ファイルがダウロードされます。

大きな特徴としてハードディスクのMBRを書き換えてきて、ハードディスクそのものを暗号化してしまいます。身代金の要求は今までは支払期限が過ぎると支払う事が出来ませんでしたが、支払い期限後であっても身代金が2倍になるだけで復号プログラムを提供すると記載されている点です。

感染表示されたらすぐに電源を切り、ご依頼いただければ対応可能です。通電時間を長くかけると復旧不能になる恐れがあります。

「Locky」の特徴

ファイル名を英数のランダムな名称に変更して拡張子を「.locky」にしてしまいます。デスクトップの壁紙を身代金要求画像に変えてしまいます。

感染経路はメールに添付されたワード文書内のVBAマクロにより感染を開始します。その過程でマクロの有効化を要求されますが、有効にしなければ感染は進みません。

「CryptoWall 4.0」特徴として

HELP_YOUR_FILES.PNG

HELP_YOUR_FILES.HTML

HELP_YOUR_FILES.TXT

をファイルの暗号化したフォルダごとに作成し、ファイル名はランダムな英数字に置き換えられてしまいます。

暗号化には最新の暗号化技術が使われている為に、元の状態に戻す復号化はできません。

全てのファイルの暗号化を行う為には、それ相当の処理時間がかかります。速いPCもあれば、遅いPCもあるわけで処理の進む時間は様々ですが、これらのファイルを発見したらすぐに電源断またはシャットダウンをしてください。

電源断をした状態で当社をお呼びください。駆除をして、暗号化されていないファイルを救う事ができます。

感染経路は、フリーソフトのダウンロード時についてきたもの、ホームページを見てすぐ感染の経路(Flashplayer,Java)を確認していますが、メールの添付ファイル経由もあると言われています。

「CryptoWall 3.0」では、

HELP_DECRYPT.PNG

HELP_DECRYPT.HTML

HELP_DECRYPT.TXT

が作られます。

感染経路は、4.0と同じです。

「TeslaCrypt」(Microsoft,Symantec)「CrypTesla」(Trendmicro)には複数のバージョンがあります。2015年後半に猛威を振るった拡張子に「.vvv」を追加する「vvvウイルス」、2016年2月から感染拡大している「mp3ウイルス」等があります。

「vvvウイルス」は輸出入を行っている方が、「invoice」「payment」の件名で来たメールの添付ファイルを開く事による感染経路を確認しています。添付ファイルはZIPファイルになっており、中にJavaScriptファイルが隠されていて開くと感染する経路です。

「mp3ウイルス」は、拡張子に「.mp3」を追加します。Teslacryptはメールの添付ファイル経由の感染事例が多かったのですが、日本国内の自動車関連のサイト経由にて感染したとの証言を聞きました。

特徴として「Recovery+○○○○.txt」の形式で、他にも.png .html のファイルにて身代金の払い方のサイトのリンクが記載されています。

いずれのCryptoシリーズであれ、異変に気がついたらすぐに電源断またはシャットダウンをしてください。

通電時間が長ければ救えるファイルはなくなります。

「バックアップファイルは開けるから、まだ大丈夫です。」と言われて当社への依頼を躊躇(ちゅうちょ)された方が、後からあわてふためいて電話をされてくる事が絶ちません。

異変に気がついたら、すぐにご依頼される事が大切です。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

各種キャンペーン中です。(平成28年7月31日まで)

日曜・祝日料金が無料です。預かり納品時の設置料が無料です。中重度障害以上のデータ復旧が1000円引きです。

企業または個人様を対象としたパソコンサポートを行なっています。

その他にも、このようなご要望にも対応しています。

復号化サービス、ウイルス駆除、ランサムウェア駆除、マルウェア駆除、アドウェア駆除、スパイウェア駆除、トロイの木馬駆除、架空請求駆除、パソコン修理、データ復旧、ハードディスク修理、データ救出、データ復元、データベース復旧、パソコンサポート、パソコントラブルの解決、動作速度向上、ITサービス、インターネット接続設定、インターネット設定、メール設定、電子入札設定、PCサポート、サーバー設定、リモートWEBサーバー設定、VPN設定、ネットワーク設定をしています。

[パソコンサポート、パソコン修理]

□ パソコンの動作がおかしい

□ パソコンの動作が遅くなった

□ パソコンからおかしな音がする

□ パソコンが起動しない

□ パソコンのデータが消えてしまった

□ パーテーションやドライブが消えてしまった

□ ウイルスに感染した、スパイウェアに感染しているのでは?

□ インターネット接続の設定をしてほしい

□ 新PCへのデータ移設をしてほしい

[ネットワーク、サーバー]

□ 銀行オンラインシステムの設定をしてもらいたい

□ 公共電子入札システムにつながらなくなった

□ 既存のバックアップ回線を含む複数回線からなるVPNネットワークを保守してほしい

□ 社内LANを構築してもらいたい

□ ファイルサーバー、WEBサーバー、データベースサーバー等を設置したい

□ サーバーの保守・メンテナンスをしてほしい

□ ネットワークが不安定なので調べてほしい

□ 社内LANで無線経由のみ印刷ができない

□ ネットワークプリンタへの印字ができるPCとできないPCがある

□ Webサーバーへのアタックがひどいので見てほしい

□ 本支店間を速くて安くて安全なVPNネットワークで結びたい

ご訪問対象地域は、東京都多摩地区(東京都多摩地区 町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区 横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区 横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町 川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

小田急線沿線、JR横浜線沿線、京王線、南武線各駅周辺もサポートしています。

その他の地域のお客様はこちらです。

無料相談は、上記の訪問対象地域及び隣接市・区の方に限らせていただいております。

他の地域のお客様につきましては、修理受付のみ行なっております。

バートランサムウェア(Bart Ransomeware)の感染が拡大してきました。:パソコン修理、ウイルス駆除@川崎市多摩区 [ウイルス駆除]

バートランサムウェア(Bart Ransomeware)の感染が拡大してきました。:パソコン修理、ウイルス駆除@川崎市多摩区

川崎市多摩区(西生田、三田、菅北浦、東生田、菅城下、布田、菅仙谷、堰、南生田、枡形、東三田、菅野戸呂、長沢、読売ランド前、生田、登戸、宿河原、中野島、稲田堤、栗谷、菅、寺尾台、菅馬場、長尾、登戸新町、菅稲田堤)

の各地区をサポートしています。

ホームページはこちらです。

バートランサムウェアの感染が拡大してきました。

バートランサムウェアは、パスワード付きのZIPファイルにデータファイルを入れていきます。ZIP内はAES暗号化技術によって保護されているので、いままでのランサムウェア同様の暗号化技術といえます。

しかし、C&Cサーバーと通信しない為に、オフラインのPC上でも暗号化できる事が大きく違う点です。

感染経路は今までと同様でメールにZIPファイルを添付させて、開けるとJavaScriptが展開実行される仕組みです。特徴的な事はPCの言語がロシア語ベラルーシまたはウクライナであれば暗号化されません。

今までのブログでの説明は下記の通りです。

ランサムウェア Locky に新暗号化「.zept」が追加されました。

ランサムウェアLockyは、今まではファイル名をランダムな16進数に変えて「.locky」の拡張子を追加していましたが、「.zept」を拡張子としてつけるバージョンが現れました。

ランサムウェア Mircop

Mircopはファイル名の先頭に「Lock.」という名前を追加して暗号化します。感染経路はメールの添付ファイル経由で開くとマクロ実行の許可を求めます。また、フリーダウンロードソフトへの埋め込みによる感染経路があります。

BITCOIN要求が48.48BTCと高額です。具体的な支払い方法の説明がなく、BITCOINでの支払いはわかっているだろうというのが特徴的です。

TeslaCrypt3/4、CryptXXXの復号化しています

TeslaCrypt3またはCryptXXX、拡張子を「.crypt」「.crypt1」にして暗号化をするバージョンです。TeslaCrypt4は、ファイル名・拡張子はそのままで暗号化してしまうバージョンです。

TeslaCrypt3・TeslaCrypt4・CryptXXXによる暗号化されたファイルでもその復号化をしています。

公共施設に設置されているスマートフォン用充電スポットの脆弱性が指摘されています。

接続時にデバイスネーム他シリアルナンバー等の識別情報が送信されます。その情報からデバイス追跡が可能であり、そのデバイスにあったATコマンドによるプログラムのインストールが可能です。

まだ表面だった悪用報告はありません。今後に注目です。

Android版スマートフォンを対象としたランサムウェア「Flocker」の感染拡大

「Flocker」は2015年5月から確認されて、多くの亜種が発生して現在に至っています。「MINISTRY OF JUSTICE」(法務省)、「CYBER POLICE」を名乗り罰金として iTunes ギフトカードを要求してきます。

感染すると写真を撮影されてしまい、端末情報、電話番号、連絡先、現在位置等の情報が送信されてしまいます。感染経路はSMSのメッセージやリンク、メール受信時、Movieや音楽の再生時等によります。

このランサムウェアはスマート化デバイスにまで感染しています。現在、当社では対応していません。

メールの添付文書経由による攻撃

ランサムウェア「locky」の駆除及び暗号化ファイルの復号化・データ復元サービスをしています。(復号化とは暗号化前の状態にファイルを戻す作業です。)

復号化が可能な拡張子は「vvv、crypt、crypt1、ecc、ccc、zzz、aaa、abc、xyz、xxx、ttt、mp3、micro、RSNSLocked、locky」「TeslaCrypt4の変更無しタイプ」です。他の拡張子の復号化は対応出来ていません。復号化のほかに、感染初期段階のまだ暗号化されていないファイルのデータ復旧も行っています。

「Gomasom」について

今までのランサムウェアの暗号化の対象はデータファイルだけでした。「Gomasom」はプログラムファイル(EXEファイル)までも暗号化してしまいます。ファイル名をxxx.xxx!___prosschiff@gmail.com_.crypt のような形に変えてしまいます。Google Mail ランサムという名前は暗号化ファイル名に由来します。

「MAKTUBLOCKER」について

ファイルを暗号化(AES-256)して身代金要求をするランサムウェアです。メールの添付文書経由での感染が確認されています。身代金要求文書は、_DECRYPT_INFO_??????.htmlの形で保存されます。

特徴はTorブラウザをダウンロードさせて特定サーバーにアクセスさせます。身代金は3日ごとに増額されていきます。15日を過ぎると暗号解除キーは提供しないと書かれています。

今までのランサムウェアの身代金要求期間が72時間のものが多かったのですが、その期間延長をしてきたのが特徴です。あとビットコインの購入方法をご丁寧に記載している点です。

「JIGSAW」について

気持ちの悪い腹話術人形ビリーを表示させて恐喝効果をかもしだし、拡張子「.fun」をつけた暗号化ファイルにしていきます。ここまでならば、今までのランサムウェアと変わりありませんが、タイマーを表示して身代金を払わなければファイルを完全削除すると脅してきます。

JIGSAWの亜種には、「.kkk」「.btc」「.gws」の拡張子を追加するものがあります。もしユーザーが強制終了をした場合には1000本のファイルを削除すると書かれ、72時間以内に身代金を払わないと全てのファイルを削除すると書かれています。ランサムウェアが今後どんどんエスカレートしていく様相を示しています。

「Teslacrypt4.0」について

今までのTeslacryptは、拡張子追加をしていましたがTeslacrypt4.0では拡張子に変化はありません。身代金要求ファイルとして、

RECOVER?????.html RECOVER?????.png RECOVER?????.txt 英数ランダム.exe recover_file.txt

を残していきます。暗号化にはRSA2048を使用しています。

「Coverton」の特徴

ファイルに拡張子「.coverton」「.enigma」「 .czvxce」を付けて暗号化してBitcoinを要求してきます。 「AES-256」「RSA-2048」の暗号化技術を使用していると身代金要求文書には書かれています。

これまでと同様にバックアップ、システム復元、シャドー・ボリューム・コピーを削除してきます。

「PowerWare」の特徴

感染地域は主に米国内です。米国の確定申告者を狙ったランサムウェアです。

感染経路はWord文書が添付されたメールを受信するところからです。Wordのマクロ実行をすると感染します。「locky」と同じ手法です。

暗号化をしたフォルダに「FILES_ENCRYPTED-READ_ME.HTML」を保存していきます。このランサムウェアは、CryptoWall の作成者と同一かと思わせる特徴があります。

「surpriseウイルス」「.surprise file extension encrypt Virus」の特徴

ファイルを暗号化して拡張子を「.surprise」にして身代金要求をしてきます。

IE、Chrome、Safariなどのブラウザで広告表示、ポップアップ表示をさせるように設定を変更します。ユーザーをフィッシングサイトに誘導してマルウェア感染を起こさせます。

「Samsam」の特徴

アメリカにて医療機関を標的にした感染がありました。暗号化はRSA-2048を使用しており、JexBossサーバーの脆弱性を介しての感染拡大をしています。JexBossは共有サーバーGitHub等で無料公開されているソフトです。

当ブログにおいて以前記載しましたが、ランサムウェア「HiddenTear」のソースコードが掲載されていた事でも有名なGitHub共有サーバーです。

ネットワークに接続しているクライアントコンピュータにおいては、サーバーからの遠隔操作にてsamsam.exeを動作させられてしまいます。

「PETYA」の特徴

Windows起動前に赤背景にドクロの文字絵柄が表示され、何かのキーを押すと身代金要求画面が表示されます。

Dropbox経由で身代金要求をしてきます。

感染経路は、求人応募者メールが送られてきます。履歴書をダウンロードするためにDropboxへのURLリンクが記載されているのでクリックすると自動解凍実行ファイルがダウロードされます。

大きな特徴としてハードディスクのMBRを書き換えてきて、ハードディスクそのものを暗号化してしまいます。身代金の要求は今までは支払期限が過ぎると支払う事が出来ませんでしたが、支払い期限後であっても身代金が2倍になるだけで復号プログラムを提供すると記載されている点です。

感染表示されたらすぐに電源を切り、ご依頼いただければ対応可能です。通電時間を長くかけると復旧不能になる恐れがあります。

今までのCryptolockerシリーズの説明は下記の通りです。

「Locky」の特徴

ファイル名を英数のランダムな名称に変更して拡張子を「.locky」にしてしまいます。デスクトップの壁紙を身代金要求画像に変えてしまいます。

感染経路はメールに添付されたワード文書内のVBAマクロにより感染を開始します。その過程でマクロの有効化を要求されますが、有効にしなければ感染は進みません。

「CryptoWall 4.0」特徴として

HELP_YOUR_FILES.PNG

HELP_YOUR_FILES.HTML

HELP_YOUR_FILES.TXT

をファイルの暗号化したフォルダごとに作成し、ファイル名はランダムな英数字に置き換えられてしまいます。

暗号化には最新の暗号化技術が使われている為に、元の状態に戻す復号化はできません。

全てのファイルの暗号化を行う為には、それ相当の処理時間がかかります。速いPCもあれば、遅いPCもあるわけで処理の進む時間は様々ですが、これらのファイルを発見したらすぐに電源断またはシャットダウンをしてください。

電源断をした状態で当社をお呼びください。駆除をして、暗号化されていないファイルを救う事ができます。

感染経路は、フリーソフトのダウンロード時についてきたもの、ホームページを見てすぐ感染の経路(Flashplayer,Java)を確認していますが、メールの添付ファイル経由もあると言われています。

「CryptoWall 3.0」では、

HELP_DECRYPT.PNG

HELP_DECRYPT.HTML

HELP_DECRYPT.TXT

が作られます。

感染経路は、4.0と同じです。

「TeslaCrypt」(Microsoft,Symantec)「CrypTesla」(Trendmicro)には複数のバージョンがあります。2015年後半に猛威を振るった拡張子に「.vvv」を追加する「vvvウイルス」、2016年2月から感染拡大している「mp3ウイルス」等があります。

「vvvウイルス」は輸出入を行っている方が、「invoice」「payment」の件名で来たメールの添付ファイルを開く事による感染経路を確認しています。添付ファイルはZIPファイルになっており、中にJavaScriptファイルが隠されていて開くと感染する経路です。

「mp3ウイルス」は、拡張子に「.mp3」を追加します。Teslacryptはメールの添付ファイル経由の感染事例が多かったのですが、日本国内の自動車関連のサイト経由にて感染したとの証言を聞きました。

特徴として「Recovery+○○○○.txt」の形式で、他にも.png .html のファイルにて身代金の払い方のサイトのリンクが記載されています。

いずれのCryptoシリーズであれ、異変に気がついたらすぐに電源断またはシャットダウンをしてください。

通電時間が長ければ救えるファイルはなくなります。

「バックアップファイルは開けるから、まだ大丈夫です。」と言われて当社への依頼を躊躇(ちゅうちょ)された方が、後からあわてふためいて電話をされてくる事が絶ちません。

異変に気がついたら、すぐにご依頼される事が大切です。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

各種キャンペーン中です。(平成28年7月31日まで)

日曜・祝日料金が無料です。預かり納品時の設置料が無料です。中重度障害以上のデータ復旧が1000円引きです。

企業または個人様を対象としたパソコンサポートを行なっています。

その他にも、このようなご要望にも対応しています。

ウイルス駆除、ランサムウェア駆除、マルウェア駆除、アドウェア駆除、スパイウェア駆除、トロイの木馬駆除、架空請求駆除、パソコン修理、データ復旧、ハードディスク修理、データ救出、データ復元、データベース復旧、パソコンサポート、パソコントラブルの解決、動作速度向上、ITサービス、インターネット接続設定、インターネット設定、メール設定、電子入札設定、PCサポート、サーバー設定、リモートWEBサーバー設定、VPN設定、ネットワーク設定をしています。

[パソコンサポート、パソコン修理]

□ パソコンの動作がおかしい

□ パソコンの動作が遅くなった

□ パソコンからおかしな音がする

□ パソコンが起動しない

□ パソコンのデータが消えてしまった

□ パーテーションやドライブが消えてしまった

□ ウイルスに感染した、スパイウェアに感染しているのでは?

□ インターネット接続の設定をしてほしい

□ 新PCへのデータ移設をしてほしい

[ネットワーク、サーバー]

□ 銀行オンラインシステムの設定をしてもらいたい

□ 公共電子入札システムにつながらなくなった

□ 既存のバックアップ回線を含む複数回線からなるVPNネットワークを保守してほしい

□ 社内LANを構築してもらいたい

□ ファイルサーバー、WEBサーバー、データベースサーバー等を設置したい

□ サーバーの保守・メンテナンスをしてほしい

□ ネットワークが不安定なので調べてほしい

□ 社内LANで無線経由のみ印刷ができない

□ ネットワークプリンタへの印字ができるPCとできないPCがある

□ Webサーバーへのアタックがひどいので見てほしい

□ 本支店間を速くて安くて安全なVPNネットワークで結びたい

ご訪問対象地域は、東京都多摩地区(東京都多摩地区町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区 横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区 横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町 川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

小田急線沿線、JR横浜線沿線、京王線、南武線各駅周辺もサポートしています。

その他の地域のお客様はこちらです。

無料相談は、上記の訪問対象地域及び隣接市・区の方に限らせていただいております。

他の地域のお客様につきましては、修理受付のみ行なっております。

川崎市多摩区(西生田、三田、菅北浦、東生田、菅城下、布田、菅仙谷、堰、南生田、枡形、東三田、菅野戸呂、長沢、読売ランド前、生田、登戸、宿河原、中野島、稲田堤、栗谷、菅、寺尾台、菅馬場、長尾、登戸新町、菅稲田堤)

の各地区をサポートしています。

ホームページはこちらです。

バートランサムウェアの感染が拡大してきました。

バートランサムウェアは、パスワード付きのZIPファイルにデータファイルを入れていきます。ZIP内はAES暗号化技術によって保護されているので、いままでのランサムウェア同様の暗号化技術といえます。

しかし、C&Cサーバーと通信しない為に、オフラインのPC上でも暗号化できる事が大きく違う点です。

感染経路は今までと同様でメールにZIPファイルを添付させて、開けるとJavaScriptが展開実行される仕組みです。特徴的な事はPCの言語がロシア語ベラルーシまたはウクライナであれば暗号化されません。

今までのブログでの説明は下記の通りです。

ランサムウェア Locky に新暗号化「.zept」が追加されました。

ランサムウェアLockyは、今まではファイル名をランダムな16進数に変えて「.locky」の拡張子を追加していましたが、「.zept」を拡張子としてつけるバージョンが現れました。

ランサムウェア Mircop

Mircopはファイル名の先頭に「Lock.」という名前を追加して暗号化します。感染経路はメールの添付ファイル経由で開くとマクロ実行の許可を求めます。また、フリーダウンロードソフトへの埋め込みによる感染経路があります。

BITCOIN要求が48.48BTCと高額です。具体的な支払い方法の説明がなく、BITCOINでの支払いはわかっているだろうというのが特徴的です。

TeslaCrypt3/4、CryptXXXの復号化しています

TeslaCrypt3またはCryptXXX、拡張子を「.crypt」「.crypt1」にして暗号化をするバージョンです。TeslaCrypt4は、ファイル名・拡張子はそのままで暗号化してしまうバージョンです。

TeslaCrypt3・TeslaCrypt4・CryptXXXによる暗号化されたファイルでもその復号化をしています。

公共施設に設置されているスマートフォン用充電スポットの脆弱性が指摘されています。

接続時にデバイスネーム他シリアルナンバー等の識別情報が送信されます。その情報からデバイス追跡が可能であり、そのデバイスにあったATコマンドによるプログラムのインストールが可能です。

まだ表面だった悪用報告はありません。今後に注目です。

Android版スマートフォンを対象としたランサムウェア「Flocker」の感染拡大

「Flocker」は2015年5月から確認されて、多くの亜種が発生して現在に至っています。「MINISTRY OF JUSTICE」(法務省)、「CYBER POLICE」を名乗り罰金として iTunes ギフトカードを要求してきます。

感染すると写真を撮影されてしまい、端末情報、電話番号、連絡先、現在位置等の情報が送信されてしまいます。感染経路はSMSのメッセージやリンク、メール受信時、Movieや音楽の再生時等によります。

このランサムウェアはスマート化デバイスにまで感染しています。現在、当社では対応していません。

メールの添付文書経由による攻撃

ランサムウェア「locky」の駆除及び暗号化ファイルの復号化・データ復元サービスをしています。(復号化とは暗号化前の状態にファイルを戻す作業です。)

復号化が可能な拡張子は「vvv、crypt、crypt1、ecc、ccc、zzz、aaa、abc、xyz、xxx、ttt、mp3、micro、RSNSLocked、locky」「TeslaCrypt4の変更無しタイプ」です。他の拡張子の復号化は対応出来ていません。復号化のほかに、感染初期段階のまだ暗号化されていないファイルのデータ復旧も行っています。

「Gomasom」について

今までのランサムウェアの暗号化の対象はデータファイルだけでした。「Gomasom」はプログラムファイル(EXEファイル)までも暗号化してしまいます。ファイル名をxxx.xxx!___prosschiff@gmail.com_.crypt のような形に変えてしまいます。Google Mail ランサムという名前は暗号化ファイル名に由来します。

「MAKTUBLOCKER」について

ファイルを暗号化(AES-256)して身代金要求をするランサムウェアです。メールの添付文書経由での感染が確認されています。身代金要求文書は、_DECRYPT_INFO_??????.htmlの形で保存されます。

特徴はTorブラウザをダウンロードさせて特定サーバーにアクセスさせます。身代金は3日ごとに増額されていきます。15日を過ぎると暗号解除キーは提供しないと書かれています。

今までのランサムウェアの身代金要求期間が72時間のものが多かったのですが、その期間延長をしてきたのが特徴です。あとビットコインの購入方法をご丁寧に記載している点です。

「JIGSAW」について

気持ちの悪い腹話術人形ビリーを表示させて恐喝効果をかもしだし、拡張子「.fun」をつけた暗号化ファイルにしていきます。ここまでならば、今までのランサムウェアと変わりありませんが、タイマーを表示して身代金を払わなければファイルを完全削除すると脅してきます。

JIGSAWの亜種には、「.kkk」「.btc」「.gws」の拡張子を追加するものがあります。もしユーザーが強制終了をした場合には1000本のファイルを削除すると書かれ、72時間以内に身代金を払わないと全てのファイルを削除すると書かれています。ランサムウェアが今後どんどんエスカレートしていく様相を示しています。

「Teslacrypt4.0」について

今までのTeslacryptは、拡張子追加をしていましたがTeslacrypt4.0では拡張子に変化はありません。身代金要求ファイルとして、

RECOVER?????.html RECOVER?????.png RECOVER?????.txt 英数ランダム.exe recover_file.txt

を残していきます。暗号化にはRSA2048を使用しています。

「Coverton」の特徴

ファイルに拡張子「.coverton」「.enigma」「 .czvxce」を付けて暗号化してBitcoinを要求してきます。 「AES-256」「RSA-2048」の暗号化技術を使用していると身代金要求文書には書かれています。

これまでと同様にバックアップ、システム復元、シャドー・ボリューム・コピーを削除してきます。

「PowerWare」の特徴

感染地域は主に米国内です。米国の確定申告者を狙ったランサムウェアです。

感染経路はWord文書が添付されたメールを受信するところからです。Wordのマクロ実行をすると感染します。「locky」と同じ手法です。

暗号化をしたフォルダに「FILES_ENCRYPTED-READ_ME.HTML」を保存していきます。このランサムウェアは、CryptoWall の作成者と同一かと思わせる特徴があります。

「surpriseウイルス」「.surprise file extension encrypt Virus」の特徴

ファイルを暗号化して拡張子を「.surprise」にして身代金要求をしてきます。

IE、Chrome、Safariなどのブラウザで広告表示、ポップアップ表示をさせるように設定を変更します。ユーザーをフィッシングサイトに誘導してマルウェア感染を起こさせます。

「Samsam」の特徴

アメリカにて医療機関を標的にした感染がありました。暗号化はRSA-2048を使用しており、JexBossサーバーの脆弱性を介しての感染拡大をしています。JexBossは共有サーバーGitHub等で無料公開されているソフトです。

当ブログにおいて以前記載しましたが、ランサムウェア「HiddenTear」のソースコードが掲載されていた事でも有名なGitHub共有サーバーです。

ネットワークに接続しているクライアントコンピュータにおいては、サーバーからの遠隔操作にてsamsam.exeを動作させられてしまいます。

「PETYA」の特徴

Windows起動前に赤背景にドクロの文字絵柄が表示され、何かのキーを押すと身代金要求画面が表示されます。

Dropbox経由で身代金要求をしてきます。

感染経路は、求人応募者メールが送られてきます。履歴書をダウンロードするためにDropboxへのURLリンクが記載されているのでクリックすると自動解凍実行ファイルがダウロードされます。

大きな特徴としてハードディスクのMBRを書き換えてきて、ハードディスクそのものを暗号化してしまいます。身代金の要求は今までは支払期限が過ぎると支払う事が出来ませんでしたが、支払い期限後であっても身代金が2倍になるだけで復号プログラムを提供すると記載されている点です。

感染表示されたらすぐに電源を切り、ご依頼いただければ対応可能です。通電時間を長くかけると復旧不能になる恐れがあります。

今までのCryptolockerシリーズの説明は下記の通りです。

「Locky」の特徴

ファイル名を英数のランダムな名称に変更して拡張子を「.locky」にしてしまいます。デスクトップの壁紙を身代金要求画像に変えてしまいます。

感染経路はメールに添付されたワード文書内のVBAマクロにより感染を開始します。その過程でマクロの有効化を要求されますが、有効にしなければ感染は進みません。

「CryptoWall 4.0」特徴として

HELP_YOUR_FILES.PNG

HELP_YOUR_FILES.HTML

HELP_YOUR_FILES.TXT

をファイルの暗号化したフォルダごとに作成し、ファイル名はランダムな英数字に置き換えられてしまいます。

暗号化には最新の暗号化技術が使われている為に、元の状態に戻す復号化はできません。

全てのファイルの暗号化を行う為には、それ相当の処理時間がかかります。速いPCもあれば、遅いPCもあるわけで処理の進む時間は様々ですが、これらのファイルを発見したらすぐに電源断またはシャットダウンをしてください。

電源断をした状態で当社をお呼びください。駆除をして、暗号化されていないファイルを救う事ができます。

感染経路は、フリーソフトのダウンロード時についてきたもの、ホームページを見てすぐ感染の経路(Flashplayer,Java)を確認していますが、メールの添付ファイル経由もあると言われています。

「CryptoWall 3.0」では、

HELP_DECRYPT.PNG

HELP_DECRYPT.HTML

HELP_DECRYPT.TXT

が作られます。

感染経路は、4.0と同じです。

「TeslaCrypt」(Microsoft,Symantec)「CrypTesla」(Trendmicro)には複数のバージョンがあります。2015年後半に猛威を振るった拡張子に「.vvv」を追加する「vvvウイルス」、2016年2月から感染拡大している「mp3ウイルス」等があります。

「vvvウイルス」は輸出入を行っている方が、「invoice」「payment」の件名で来たメールの添付ファイルを開く事による感染経路を確認しています。添付ファイルはZIPファイルになっており、中にJavaScriptファイルが隠されていて開くと感染する経路です。

「mp3ウイルス」は、拡張子に「.mp3」を追加します。Teslacryptはメールの添付ファイル経由の感染事例が多かったのですが、日本国内の自動車関連のサイト経由にて感染したとの証言を聞きました。

特徴として「Recovery+○○○○.txt」の形式で、他にも.png .html のファイルにて身代金の払い方のサイトのリンクが記載されています。

いずれのCryptoシリーズであれ、異変に気がついたらすぐに電源断またはシャットダウンをしてください。

通電時間が長ければ救えるファイルはなくなります。

「バックアップファイルは開けるから、まだ大丈夫です。」と言われて当社への依頼を躊躇(ちゅうちょ)された方が、後からあわてふためいて電話をされてくる事が絶ちません。

異変に気がついたら、すぐにご依頼される事が大切です。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

各種キャンペーン中です。(平成28年7月31日まで)

日曜・祝日料金が無料です。預かり納品時の設置料が無料です。中重度障害以上のデータ復旧が1000円引きです。

企業または個人様を対象としたパソコンサポートを行なっています。

その他にも、このようなご要望にも対応しています。

ウイルス駆除、ランサムウェア駆除、マルウェア駆除、アドウェア駆除、スパイウェア駆除、トロイの木馬駆除、架空請求駆除、パソコン修理、データ復旧、ハードディスク修理、データ救出、データ復元、データベース復旧、パソコンサポート、パソコントラブルの解決、動作速度向上、ITサービス、インターネット接続設定、インターネット設定、メール設定、電子入札設定、PCサポート、サーバー設定、リモートWEBサーバー設定、VPN設定、ネットワーク設定をしています。

[パソコンサポート、パソコン修理]

□ パソコンの動作がおかしい

□ パソコンの動作が遅くなった

□ パソコンからおかしな音がする

□ パソコンが起動しない

□ パソコンのデータが消えてしまった

□ パーテーションやドライブが消えてしまった

□ ウイルスに感染した、スパイウェアに感染しているのでは?

□ インターネット接続の設定をしてほしい

□ 新PCへのデータ移設をしてほしい

[ネットワーク、サーバー]

□ 銀行オンラインシステムの設定をしてもらいたい

□ 公共電子入札システムにつながらなくなった

□ 既存のバックアップ回線を含む複数回線からなるVPNネットワークを保守してほしい

□ 社内LANを構築してもらいたい

□ ファイルサーバー、WEBサーバー、データベースサーバー等を設置したい

□ サーバーの保守・メンテナンスをしてほしい

□ ネットワークが不安定なので調べてほしい

□ 社内LANで無線経由のみ印刷ができない

□ ネットワークプリンタへの印字ができるPCとできないPCがある

□ Webサーバーへのアタックがひどいので見てほしい

□ 本支店間を速くて安くて安全なVPNネットワークで結びたい

ご訪問対象地域は、東京都多摩地区(東京都多摩地区町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区 横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区 横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町 川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

小田急線沿線、JR横浜線沿線、京王線、南武線各駅周辺もサポートしています。

その他の地域のお客様はこちらです。

無料相談は、上記の訪問対象地域及び隣接市・区の方に限らせていただいております。

他の地域のお客様につきましては、修理受付のみ行なっております。

TeslaCrypt3/4、CryptXXXの復号化をしています:パソコン修理、ウイルス駆除@川崎市多摩区 [ウイルス駆除]

TeslaCrypt3/4、CryptXXXの復号化をしています:パソコン修理、ウイルス駆除@川崎市多摩区

川崎市多摩区(菅馬場、長尾、登戸新町、菅稲田堤、西生田、三田、菅北浦、東生田、菅城下、布田、菅仙谷、堰、南生田、枡形、東三田、菅野戸呂、長沢、読売ランド前、生田、登戸、宿河原、中野島、稲田堤、栗谷、菅、寺尾台)

の各地区をサポートしています。

ホームページはこちらです。

TeslaCrypt3/4、CryptXXXの復号化しています

TeslaCrypt3またはCryptXXX、拡張子を「.crypt」「.crypt1」にして暗号化をするバージョンです。TeslaCrypt4は、ファイル名・拡張子はそのままで暗号化してしまうバージョンです。

TeslaCrypt3・TeslaCrypt4・CryptXXXによる暗号化されたファイルでもその復号化をしています。

今までのブログでの説明は下記の通りです。

公共施設に設置されているスマートフォン用充電スポットの脆弱性が指摘されています。

接続時にデバイスネーム他シリアルナンバー等の識別情報が送信されます。その情報からデバイス追跡が可能であり、そのデバイスにあったATコマンドによるプログラムのインストールが可能です。

まだ表面だった悪用報告はありません。今後に注目です。

Android版スマートフォンを対象としたランサムウェア「Flocker」の感染拡大

「Flocker」は2015年5月から確認されて、多くの亜種が発生して現在に至っています。「MINISTRY OF JUSTICE」(法務省)、「CYBER POLICE」を名乗り罰金として iTunes ギフトカードを要求してきます。

感染すると写真を撮影されてしまい、端末情報、電話番号、連絡先、現在位置等の情報が送信されてしまいます。感染経路はSMSのメッセージやリンク、メール受信時、Movieや音楽の再生時等によります。

このランサムウェアはスマート化デバイスにまで感染しています。現在、当社では対応していません。

メールの添付文書経由による攻撃

ランサムウェア「locky」の駆除及び暗号化ファイルの復号化・データ復元サービスをしています。(復号化とは暗号化前の状態にファイルを戻す作業です。)

復号化が可能な拡張子は「vvv、crypt、crypt1、ecc、ccc、zzz、aaa、abc、xyz、xxx、ttt、mp3、micro、RSNSLocked、locky」「TeslaCrypt4の変更無しタイプ」です。他の拡張子の復号化は対応出来ていません。復号化のほかに、感染初期段階のまだ暗号化されていないファイルのデータ復旧も行っています。

「Gomasom」について

今までのランサムウェアの暗号化の対象はデータファイルだけでした。「Gomasom」はプログラムファイル(EXEファイル)までも暗号化してしまいます。ファイル名をxxx.xxx!___prosschiff@gmail.com_.crypt のような形に変えてしまいます。Google Mail ランサムという名前は暗号化ファイル名に由来します。

「MAKTUBLOCKER」について

ファイルを暗号化(AES-256)して身代金要求をするランサムウェアです。メールの添付文書経由での感染が確認されています。身代金要求文書は、_DECRYPT_INFO_??????.htmlの形で保存されます。

特徴はTorブラウザをダウンロードさせて特定サーバーにアクセスさせます。身代金は3日ごとに増額されていきます。15日を過ぎると暗号解除キーは提供しないと書かれています。

今までのランサムウェアの身代金要求期間が72時間のものが多かったのですが、その期間延長をしてきたのが特徴です。あとビットコインの購入方法をご丁寧に記載している点です。

「JIGSAW」について

気持ちの悪い腹話術人形ビリーを表示させて恐喝効果をかもしだし、拡張子「.fun」をつけた暗号化ファイルにしていきます。ここまでならば、今までのランサムウェアと変わりありませんが、タイマーを表示して身代金を払わなければファイルを完全削除すると脅してきます。

JIGSAWの亜種には、「.kkk」「.btc」「.gws」の拡張子を追加するものがあります。もしユーザーが強制終了をした場合には1000本のファイルを削除すると書かれ、72時間以内に身代金を払わないと全てのファイルを削除すると書かれています。ランサムウェアが今後どんどんエスカレートしていく様相を示しています。

「Teslacrypt4.0」について

今までのTeslacryptは、拡張子追加をしていましたがTeslacrypt4.0では拡張子に変化はありません。身代金要求ファイルとして、

RECOVER?????.html RECOVER?????.png RECOVER?????.txt 英数ランダム.exe recover_file.txt

を残していきます。暗号化にはRSA2048を使用しています。

「Coverton」の特徴

ファイルに拡張子「.coverton」「.enigma」「 .czvxce」を付けて暗号化してBitcoinを要求してきます。 「AES-256」「RSA-2048」の暗号化技術を使用していると身代金要求文書には書かれています。

これまでと同様にバックアップ、システム復元、シャドー・ボリューム・コピーを削除してきます。

「PowerWare」の特徴

感染地域は主に米国内です。米国の確定申告者を狙ったランサムウェアです。

感染経路はWord文書が添付されたメールを受信するところからです。Wordのマクロ実行をすると感染します。「locky」と同じ手法です。

暗号化をしたフォルダに「FILES_ENCRYPTED-READ_ME.HTML」を保存していきます。このランサムウェアは、CryptoWall の作成者と同一かと思わせる特徴があります。

「surpriseウイルス」「.surprise file extension encrypt Virus」の特徴

ファイルを暗号化して拡張子を「.surprise」にして身代金要求をしてきます。

IE、Chrome、Safariなどのブラウザで広告表示、ポップアップ表示をさせるように設定を変更します。ユーザーをフィッシングサイトに誘導してマルウェア感染を起こさせます。

「Samsam」の特徴

アメリカにて医療機関を標的にした感染がありました。暗号化はRSA-2048を使用しており、JexBossサーバーの脆弱性を介しての感染拡大をしています。JexBossは共有サーバーGitHub等で無料公開されているソフトです。

当ブログにおいて以前記載しましたが、ランサムウェア「HiddenTear」のソースコードが掲載されていた事でも有名なGitHub共有サーバーです。

ネットワークに接続しているクライアントコンピュータにおいては、サーバーからの遠隔操作にてsamsam.exeを動作させられてしまいます。

「PETYA」の特徴

Windows起動前に赤背景にドクロの文字絵柄が表示され、何かのキーを押すと身代金要求画面が表示されます。

Dropbox経由で身代金要求をしてきます。

感染経路は、求人応募者メールが送られてきます。履歴書をダウンロードするためにDropboxへのURLリンクが記載されているのでクリックすると自動解凍実行ファイルがダウロードされます。

大きな特徴としてハードディスクのMBRを書き換えてきて、ハードディスクそのものを暗号化してしまいます。身代金の要求は今までは支払期限が過ぎると支払う事が出来ませんでしたが、支払い期限後であっても身代金が2倍になるだけで復号プログラムを提供すると記載されている点です。

感染表示されたらすぐに電源を切り、ご依頼いただければ対応可能です。通電時間を長くかけると復旧不能になる恐れがあります。

今までのCryptolockerシリーズの説明は下記の通りです。

「Locky」の特徴

ファイル名を英数のランダムな名称に変更して拡張子を「.locky」にしてしまいます。デスクトップの壁紙を身代金要求画像に変えてしまいます。

感染経路はメールに添付されたワード文書内のVBAマクロにより感染を開始します。その過程でマクロの有効化を要求されますが、有効にしなければ感染は進みません。

「CryptoWall 4.0」特徴として

HELP_YOUR_FILES.PNG

HELP_YOUR_FILES.HTML

HELP_YOUR_FILES.TXT

をファイルの暗号化したフォルダごとに作成し、ファイル名はランダムな英数字に置き換えられてしまいます。

暗号化には最新の暗号化技術が使われている為に、元の状態に戻す復号化はできません。

全てのファイルの暗号化を行う為には、それ相当の処理時間がかかります。速いPCもあれば、遅いPCもあるわけで処理の進む時間は様々ですが、これらのファイルを発見したらすぐに電源断またはシャットダウンをしてください。

電源断をした状態で当社をお呼びください。駆除をして、暗号化されていないファイルを救う事ができます。

感染経路は、フリーソフトのダウンロード時についてきたもの、ホームページを見てすぐ感染の経路(Flashplayer,Java)を確認していますが、メールの添付ファイル経由もあると言われています。

「CryptoWall 3.0」では、

HELP_DECRYPT.PNG

HELP_DECRYPT.HTML

HELP_DECRYPT.TXT

が作られます。

感染経路は、4.0と同じです。

「TeslaCrypt」(Microsoft,Symantec)「CrypTesla」(Trendmicro)には複数のバージョンがあります。2015年後半に猛威を振るった拡張子に「.vvv」を追加する「vvvウイルス」、2016年2月から感染拡大している「mp3ウイルス」等があります。

「vvvウイルス」は輸出入を行っている方が、「invoice」「payment」の件名で来たメールの添付ファイルを開く事による感染経路を確認しています。添付ファイルはZIPファイルになっており、中にJavaScriptファイルが隠されていて開くと感染する経路です。

「mp3ウイルス」は、拡張子に「.mp3」を追加します。Teslacryptはメールの添付ファイル経由の感染事例が多かったのですが、日本国内の自動車関連のサイト経由にて感染したとの証言を聞きました。

特徴として「Recovery+○○○○.txt」の形式で、他にも.png .html のファイルにて身代金の払い方のサイトのリンクが記載されています。

いずれのCryptoシリーズであれ、異変に気がついたらすぐに電源断またはシャットダウンをしてください。

通電時間が長ければ救えるファイルはなくなります。

「バックアップファイルは開けるから、まだ大丈夫です。」と言われて当社への依頼を躊躇(ちゅうちょ)された方が、後からあわてふためいて電話をされてくる事が絶ちません。

異変に気がついたら、すぐにご依頼される事が大切です。

リカバリーをしないウイルス駆除をしています。お困りの方はご相談下さい。遠隔地の方でも、宅配便による受付をしています。

042-735-1600 マイクロデータベース

無料相談の時間帯は、9:00~18:00 です。

修理受付は、上記の時間外でも受付しています。

ご利用金額21,600円以上のサービスを受けられると、3か月間無料にて有料サービスを含めた電話相談をご利用いただけます。(5案件迄 10分/案件)

各種キャンペーン中です。(平成28年6月30日まで)

日曜・祝日料金が無料です。預かり納品時の設置料が無料です。Windows10アップグレード障害の修復作業が500円引きです。

企業または個人様を対象としたパソコンサポートを行なっています。

その他にも、このようなご要望にも対応しています。

ウイルス駆除、ランサムウェア駆除、マルウェア駆除、アドウェア駆除、スパイウェア駆除、トロイの木馬駆除、架空請求駆除、パソコン修理、データ復旧、ハードディスク修理、データ救出、データ復元、データベース復旧、パソコンサポート、パソコントラブルの解決、動作速度向上、ITサービス、インターネット接続設定、インターネット設定、メール設定、電子入札設定、PCサポート、サーバー設定、リモートWEBサーバー設定、VPN設定、ネットワーク設定をしています。

[パソコンサポート、パソコン修理]

□ パソコンの動作がおかしい

□ パソコンの動作が遅くなった

□ パソコンからおかしな音がする

□ パソコンが起動しない

□ パソコンのデータが消えてしまった

□ パーテーションやドライブが消えてしまった

□ ウイルスに感染した、スパイウェアに感染しているのでは?

□ インターネット接続の設定をしてほしい

□ 新PCへのデータ移設をしてほしい

[ネットワーク、サーバー]

□ 銀行オンラインシステムの設定をしてもらいたい

□ 公共電子入札システムにつながらなくなった

□ 既存のバックアップ回線を含む複数回線からなるVPNネットワークを保守してほしい

□ 社内LANを構築してもらいたい

□ ファイルサーバー、WEBサーバー、データベースサーバー等を設置したい

□ サーバーの保守・メンテナンスをしてほしい

□ ネットワークが不安定なので調べてほしい

□ 社内LANで無線経由のみ印刷ができない

□ ネットワークプリンタへの印字ができるPCとできないPCがある

□ Webサーバーへのアタックがひどいので見てほしい

□ 本支店間を速くて安くて安全なVPNネットワークで結びたい

ご訪問対象地域は、東京都多摩地区(東京都多摩地区町田市 八王子市 多摩市 日野市 稲城市 府中市 国立市)

神奈川県(相模原市 相模原市中央区 相模原市緑区 相模原市南区 横浜市緑区 横浜市青葉区 横浜市都筑区 横浜市港北区 横浜市旭区 横浜市保土ヶ谷区 横浜市南区 横浜市瀬谷区 横浜市西区 横浜市中区 横浜市神奈川区 横浜市鶴見区 横浜市泉区 川崎市麻生区 川崎市多摩区 川崎市高津区 愛甲郡愛川町 川崎市宮前区 川崎市中原区 川崎市幸区 川崎市川崎区 大和市 海老名市 厚木市 座間市 綾瀬市 藤沢市)

小田急線沿線、JR横浜線沿線、京王線、南武線各駅周辺もサポートしています。

その他の地域のお客様はこちらです。

無料相談は、上記の訪問対象地域及び隣接市・区の方に限らせていただいております。

他の地域のお客様につきましては、修理受付のみ行なっております。

川崎市多摩区(菅馬場、長尾、登戸新町、菅稲田堤、西生田、三田、菅北浦、東生田、菅城下、布田、菅仙谷、堰、南生田、枡形、東三田、菅野戸呂、長沢、読売ランド前、生田、登戸、宿河原、中野島、稲田堤、栗谷、菅、寺尾台)

の各地区をサポートしています。

ホームページはこちらです。

TeslaCrypt3/4、CryptXXXの復号化しています

TeslaCrypt3またはCryptXXX、拡張子を「.crypt」「.crypt1」にして暗号化をするバージョンです。TeslaCrypt4は、ファイル名・拡張子はそのままで暗号化してしまうバージョンです。

TeslaCrypt3・TeslaCrypt4・CryptXXXによる暗号化されたファイルでもその復号化をしています。

今までのブログでの説明は下記の通りです。

公共施設に設置されているスマートフォン用充電スポットの脆弱性が指摘されています。

接続時にデバイスネーム他シリアルナンバー等の識別情報が送信されます。その情報からデバイス追跡が可能であり、そのデバイスにあったATコマンドによるプログラムのインストールが可能です。

まだ表面だった悪用報告はありません。今後に注目です。

Android版スマートフォンを対象としたランサムウェア「Flocker」の感染拡大

「Flocker」は2015年5月から確認されて、多くの亜種が発生して現在に至っています。「MINISTRY OF JUSTICE」(法務省)、「CYBER POLICE」を名乗り罰金として iTunes ギフトカードを要求してきます。

感染すると写真を撮影されてしまい、端末情報、電話番号、連絡先、現在位置等の情報が送信されてしまいます。感染経路はSMSのメッセージやリンク、メール受信時、Movieや音楽の再生時等によります。

このランサムウェアはスマート化デバイスにまで感染しています。現在、当社では対応していません。

メールの添付文書経由による攻撃

ランサムウェア「locky」の駆除及び暗号化ファイルの復号化・データ復元サービスをしています。(復号化とは暗号化前の状態にファイルを戻す作業です。)

復号化が可能な拡張子は「vvv、crypt、crypt1、ecc、ccc、zzz、aaa、abc、xyz、xxx、ttt、mp3、micro、RSNSLocked、locky」「TeslaCrypt4の変更無しタイプ」です。他の拡張子の復号化は対応出来ていません。復号化のほかに、感染初期段階のまだ暗号化されていないファイルのデータ復旧も行っています。

「Gomasom」について

今までのランサムウェアの暗号化の対象はデータファイルだけでした。「Gomasom」はプログラムファイル(EXEファイル)までも暗号化してしまいます。ファイル名をxxx.xxx!___prosschiff@gmail.com_.crypt のような形に変えてしまいます。Google Mail ランサムという名前は暗号化ファイル名に由来します。

「MAKTUBLOCKER」について

ファイルを暗号化(AES-256)して身代金要求をするランサムウェアです。メールの添付文書経由での感染が確認されています。身代金要求文書は、_DECRYPT_INFO_??????.htmlの形で保存されます。

特徴はTorブラウザをダウンロードさせて特定サーバーにアクセスさせます。身代金は3日ごとに増額されていきます。15日を過ぎると暗号解除キーは提供しないと書かれています。

今までのランサムウェアの身代金要求期間が72時間のものが多かったのですが、その期間延長をしてきたのが特徴です。あとビットコインの購入方法をご丁寧に記載している点です。

「JIGSAW」について

気持ちの悪い腹話術人形ビリーを表示させて恐喝効果をかもしだし、拡張子「.fun」をつけた暗号化ファイルにしていきます。ここまでならば、今までのランサムウェアと変わりありませんが、タイマーを表示して身代金を払わなければファイルを完全削除すると脅してきます。

JIGSAWの亜種には、「.kkk」「.btc」「.gws」の拡張子を追加するものがあります。もしユーザーが強制終了をした場合には1000本のファイルを削除すると書かれ、72時間以内に身代金を払わないと全てのファイルを削除すると書かれています。ランサムウェアが今後どんどんエスカレートしていく様相を示しています。

「Teslacrypt4.0」について

今までのTeslacryptは、拡張子追加をしていましたがTeslacrypt4.0では拡張子に変化はありません。身代金要求ファイルとして、

RECOVER?????.html RECOVER?????.png RECOVER?????.txt 英数ランダム.exe recover_file.txt

を残していきます。暗号化にはRSA2048を使用しています。

「Coverton」の特徴

ファイルに拡張子「.coverton」「.enigma」「 .czvxce」を付けて暗号化してBitcoinを要求してきます。 「AES-256」「RSA-2048」の暗号化技術を使用していると身代金要求文書には書かれています。

これまでと同様にバックアップ、システム復元、シャドー・ボリューム・コピーを削除してきます。

「PowerWare」の特徴

感染地域は主に米国内です。米国の確定申告者を狙ったランサムウェアです。

感染経路はWord文書が添付されたメールを受信するところからです。Wordのマクロ実行をすると感染します。「locky」と同じ手法です。